- Сообщения

- 1.569

- Реакции

- 2.484

Американский хакер утверждает, что обнаружил эту информацию в секретных документах АНБ из утечки Сноудена

Спецслужбы США могли взломать и получить доступ к СОРМ — аппаратно-программному комплексу, предназначенному для слежки за телефонными разговорами, СМС и всеми сообщениями, которыми жители России обмениваются в интернете. Причем произошло это больше десяти лет назад. Во всяком случае, так в своей диссертации утверждает известный американский хакер и журналист Джейкоб Эпплбаум, имевший доступ к документам из утечки Эдварда Сноудена. Если это действительно случилось (а основания так считать есть), информацию о частной жизни обычных россиян получили не только российские, но и американские власти.

Откуда мы знаем о неопубликованных документах Сноудена и о чем в них идет речь?

Американский активист и журналист Джейкоб Эпплбаум (Jacob Appelbaum) утверждает, что в ранее не опубликованных документах Эдварда Сноудена упоминается взлом российского СОРМ спецслужбами США. Это следует из диссертации Эпплбаума «Коммуникация в мире всепроникающей слежки», защищенной в Техническом университете нидерландского Эйндховена в марте 2022 года.

В ней, в частности, есть такой абзац (в алфавитном указателе диссертации это место отмечено как «компрометация СОРМ» — SORM compromise):

Неопубликованные документы АНБ конкретно указывают на компрометацию инфраструктуры российского «законного перехвата» СОРМ как на пример успеха АНБ при компрометации гражданской телекоммуникационной инфраструктуры в целях шпионажа за объектами, которые достижимы для российской системы СОРМ. На слайдах АНБ есть надпись «вы говорите, мы слушаем», выполненная кириллицей на куртках двух российских офицеров.

Речь, по всей видимости, идет о периоде до 2013 года, когда Сноуден передал журналистам документы спецслужб. В сноске к этому абзацу Эпплбаум указал в качестве источника информации некий обзор неопубликованных документов Сноудена, не приведя никаких ссылок. По словам автора, речь в этих документах идет о деятельности АНБ, направленной на компрометацию систем «законного перехвата», а также поставщиков такого оборудования или программного обеспечения.

Никакой дополнительной информации о взломе российского СОРМ в диссертации нет. Слайды АНБ с изображением российских офицеров в ней или других источниках также не опубликованы. Эпплбаум не ответил на вопросы «Медузы».

Первым на этот абзац из диссертации Эпплбаума через полтора года после защиты работы обратил внимание анонимный автор блога Electrospaces.net, посвященного радиоэлектронной разведке, обеспечению безопасности связи и телекоммуникаций руководителей США и других государств (главным образом, блог анализирует деятельность именно Агентства национальной безопасности США). В сентябре 2023 года на Electrospaces.net появился обзор диссертации Эпплбаума. Его автор подчеркивает, что Эпплбаум в своей научной работе рассказал о документах АНБ из утечки Сноудена, которые ранее не упоминались публично.

Откуда неопубликованные документы Сноудена могут быть у Джейкоба Эпплбаума? И что мы знаем о нем самом?

Джейкоб Эпплбаум в 2010-х был очень известным и деятельным активистом. С 2008 года он входил в состав старейшей хакерской группировки Cult of the Dead Cow, члены которой в восьмидесятые фактически изобрели концепцию хактивизма — использования хакерских навыков для продвижения социальных или политических изменений. В 2010-м его называли единственным известным американцем, работавшим в проекте Джулиана Ассанжа WikiLeaks.

В 2011 году после трехмесячных споров Минюст США заставил Google выдать властям метаданные учетной записи Эпплбаума в Gmail в рамках уголовного расследования деятельности WikiLeaks. Одновременно ведомство запретило технологической компании сообщать об этом самому активисту. О предоставлении информации стало известно только в 2015 году, после обнародования судом соответствующих документов.

В 2012-м Ассанж пригласил Эпплбаума и еще двоих хактивистов в свою передачу World Tomorrow, выходившую на российском пропагандистском телеканале RT (ранее — Russia Today). Эпизод назвали «Шифропанки» и разделили на две части; его расшифровка вышла в том же году в виде отдельной книги «Шифропанки: свобода и будущее интернета».

Как минимум в 2013-2015 годах Эпплбаум вместе с другими западными журналистами и независимыми экспертами занимался изучением архивов Сноудена и публиковал исследования деятельности АНБ на сайтах Norddeutscher Rundfunk (NDR) и heise.de, в журнале Der Spiegel и в газете Le Monde. Он, среди прочего, стал соавтором статей:

- о прослушивании американскими спецслужбами телефона канцлера Германии Ангелы Меркель;

- о прицельной слежке АНБ за пользователями, которые используют программы для обеспечения конфиденциальности (вроде сети Tor);

- о сканировании открытых портов для выявления уязвимых систем в интернет-инфраструктурах целых стран;

- о глобальной слежке АНБ за DNS-серверами для отслеживания эффективности и корректировки своих кибератак.

- С 2008 года Эпплбаум работал в некоммерческой организации The Tor Project, занимающемся созданием одноименной анонимной сети. Долгое время он был разработчиком и публичным лицом проекта. В мае 2016-го Эпплбаум ушел оттуда из-за обвинений в домогательствах и изнасиловании.

К какой информации о россиянах, возможно, получили доступ американские спецслужбы?

Мы этого не знаем. Российская СОРМ уже в то время, то есть в период до утечки Сноудена (напомним, она произошла в 2013 году), представляла собой несколько систем:

- одна была предназначена для прослушивания телефонных разговоров (СОРМ-1);

- другая — для слежки в интернете (СОРМ-2);

- третья — для долговременного хранения собранной информации (СОРМ-3).

- Сотрудники АНБ могли получить доступ только к одной из систем, но теоретически — и ко всем. Второй вариант кажется более сложным в реализации, ведь пришлось бы скомпрометировать сразу многие виды оборудования или программного обеспечения, поставлявшегося для российского СОРМ.

АНБ действительно на такое способна?

Сложно утверждать наверняка, но, видимо, способна. В АНБ есть специальное подразделение хакеров, которые взламывают зарубежные сети, а потом могут собирать документы или другую разведывательную информацию на протяжении нескольких месяцев или даже лет. В архиве Сноудена это подразделение называлось «Операции специализированного доступа» (Tailored Access Operations). После реструктуризации АНБ в 2016-2017 годах его переименовали в «Операции в компьютерных сетях» (Computer Network Operations).

Чужие системы «законного перехвата» давно интересовали АНБ. Считается, что АНБ и ЦРУ проникли в такую систему греческого филиала оператора Vodafone и с августа 2004 года по март 2005 года прослушивали более ста телефонов. В том числе телефоны премьер-министра Греции, руководителей многих ведомств, высших офицеров министерства обороны и известных греческих журналистов. В 2010-м или в 2011 году сотрудники АНБ или их британские коллеги по радиоэлектронной разведке из Центра правительственной связи (GCHQ) взломали бельгийскую телекоммуникационную компанию Belgacom и пару лет оставались незамеченными. В диссертации Эпплбаум утверждает, что основные европейские системы «законного перехвата» также были скомпрометированы сотрудниками АНБ или GCHQ.

Неизвестно, каким образом был взломан СОРМ. Антон Нестеров, исследователь интернет-цензуры и массовой слежки, заявил «Медузе», что скомпрометировать систему могли через поставку телекоммуникационного оборудования с заранее внедренными уязвимостями («закладками») — но не только:

Устройства СОРМ часто можно обнаружить в открытом доступе. Сам софт на СОРМ нередко устаревший. Это связано во многом с необходимостью сертификации. А в старом софте полно известных уязвимостей. Зачастую, помимо ФСБ, удаленный доступ к стоящему на реальных сетях оборудованию имеют производители СОРМ — соответственно, появляется возможность получить доступ через них. СОРМ обновляет себя — следовательно, получив доступ к серверу обновлений, можно установить на системы все, что хочешь. Вендоров СОРМ всего несколько штук, их оборудование стоит у всех операторов. Получив уязвимость в оборудовании даже одного вендора, можно обеспечить доступ к огромному количеству операторов. Доступ с пульта управления СОРМ обеспечивается по ключу (обычно используется mTLS), ключ статичный. Один раз достав его, вы можете незаметно сидеть годами.

Эпплбаум в диссертации тоже отметил, что в неопубликованных внутренних документах и презентациях АНБ обсуждается поиск и эксплуатация уязвимостей не только в действующих системах «законного перехвата», но и в системах поставщиков аппаратного и программного обеспечения, используемого для создания инфраструктуры такого перехвата.

И все-таки, есть какие-то дополнительные подтверждения того, что эта операция — не выдумка? (Возможно, мы нашли их в одном ранее опубликованном документе из архива Сноудена)

В 2015 году издание The Intercept (подробнее о нем мы расскажем в последней главе) опубликовало слайды «Круглый стол по эксплуатации уязвимостей зарубежных систем „законного перехвата“» в качестве приложения к упомянутой выше истории про греческий Vodafone и АНБ. Это единственный обнародованный документ из архивов Сноудена, в котором явно упоминается СОРМ.

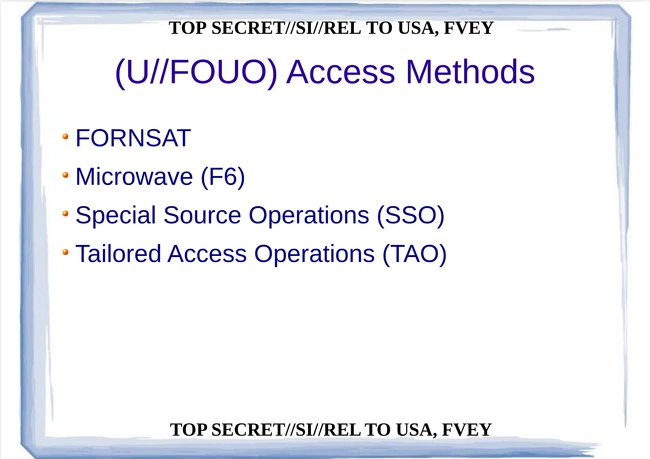

На каждой странице слайдов есть пометка «TOP SECRET//SI//REL TO USA, FVEY». Она указывает на то, что:

- информация является совершенно секретной;

- относится к специальной разведке, занимающейся перехватом сообщений;

- может быть передана только США и их партнерам из разведывательного альянса «Пять глаз» — то есть Австралии, Великобритании, Канаде и Новой Зеландии.

Упоминание СОРМ можно найти на третьем слайде из этого материала. Там перечисляются американские, европейские и российские стандарты систем «законного перехвата», остальные же объединены в категорию «прочие». Возможно, это означает, что АНБ детально разбирается в устройстве СОРМ. На следующем слайде Россия упомянута в списке 14 стран, представляющих интерес для разведки. По словам исследователя Антона Нестерова, во многие из этих стран поставляется российское оборудование «законного перехвата» (как минимум, в Афганистан, Египет, Иран, Ирак, Йемен и Мексику).

Также в слайдах можно найти перечень производителей телекоммуникационного оборудования, чей трафик АНБ умеет находить и анализировать в реальном времени с помощью секретной программы XKeyscore. На шестом слайде указаны способы получения доступа к зарубежным системам законного перехвата:

- FORNSAT — перехват информации с иностранных спутников (foreign satellite collection);

- Microwave (F6) — перехват сообщений в микроволновом диапазоне (вроде Wi-Fi). F6 — кодовое обозначение организации Special Collection Service, совместно созданной АНБ и ЦРУ. Она использует посольства и консульства США для скрытого перехвата сообщений за рубежом;

- Special Source Operations (SSO) — подразделение АНБ, сотрудничающее с поставщиками телекоммуникационных услуг и перехватывающее трафик на магистральных каналах;

- Tailored Access Operations (TAO) — подразделение, занимающееся киберразведывательными операциями.

Почему журналисты раньше не писали о том, что АНБ могла скомпрометировать СОРМ?

Мы этого не знаем — возможно, на это просто никто не обратил должного внимания. Сам Эпплбаум в диссертации туманно пишет, что «журналисты, у которых есть доступ к этой информации, опасаются, что их сочтут нелояльными или даже привлекут к уголовной ответственности».

В июле 2013 года британская радиоэлектронная разведка GCHQ, пригрозив обратиться в суд, заставила The Guardian уничтожить компьютеры и USB-флешки, на которых хранились переданные Сноуденом документы. Это при том, что издание после выхода первых материалов стало советоваться с правительством о последующих публикациях в рамках особой системы негласной самоцензуры, известной как D-notice. Формально спецслужба обосновала необходимость уничтожения данных тем, что серверы The Guardian могут взломать — и документы попадут в руки правительств Китая или России.

Копии документов Сноудена остались в США. The Guardian передала их в The New York Times. Файлы до сих пор хранятся в офисе компании. Журналисты, которым Сноуден непосредственно передал полные копии документов, основали в 2014 году в США упомянутое выше издание The Intercept, изначально созданное для изучения этого архива.

В апреле 2014 года в АНБ, ЦРУ и ФБР пришли идентичные запросы с просьбой предоставить «первый документ (бриф, электронное письмо или любой другой), полностью посвященный или только упоминающий СОРМ, российскую систему массового слежения в интернете». Все три запроса в рамках закона «О свободе информации» отправила Руна Сэндвик (Runa Sandvik) — эксперт в области компьютерной безопасности, незадолго до этого работавшая вместе с Эпплбаумом в проекте Tor. Закон «О свободе информации» не дает возможность напрямую узнать у ведомства, что там знают о системе СОРМ, имеют ли к ней доступ и когда заинтересовались ей. Но прописанная в нем процедура могла бы помочь в получении документов, которые позволяют ответить на подобные вопросы.

Сэндвик объяснила «Медузе», что у нее не было доступа к документам Сноудена, а ее запросы в 2014 году и интерес к СОРМ были связаны с публикациями и выступлениями Андрея Солдатова, одного из основателей сайта о российских спецслужбах agentura.ru (эти публикации не касались возможного взлома СОРМ, о котором Солдатов не знал, что он и подтвердил в разговоре с «Медузой»). В ФБР ей ответили, что не смогли найти таких документов. В АНБ назвали запрос слишком неконкретным. В ЦРУ заявили, что не могут ни подтвердить, ни опровергнуть существование таких документов.