- Сообщения

- 3.376

- Реакции

- 8.461

- Продажи

- 7

- Кешбек

- 0.66$

Приветствую вас, hola, дорогие амигос-и-амигас!

Сегодня мы обсудим, что же есть такое пресловутые ботнеты и стилеры. Многие из вас, дорогие форумчане, не раз слышали эти слова, но не все до конца понимают, что это такое и как работает. А ответ очень простой – боты, составляющие ботнет, то есть сеть из таковых, и стилеры – это разновидности троянских программ, скрытно устанавливаемых злоумышленниками на компьютерные ресурсы жертвы, и выполняющих различные задачи в соответствии с пожеланиями установившего их означенного злоумышленника. Помните, был такой Троянский конь (“бойтесь данайцев, дары приносящих”), подаренный атакующими крепость войсками её защитникам? И как из коня вылезли вдруг под покровом ночи таившиеся в нём вражеские солдаты и отворили изнутри крепостные ворота? То же самое делают троянские программы, дающие доступ своему хозяину(“ботоводу”) на компьютерные ресурсы атакуемой стороны. Это может быть как удалённый доступ к управлению чужим компьютером(смартфоном), так и совершение с него неких выгодных для прохиндеев действий.

Вначале коснёмся того, как эта дрянь(малварь) может попасть на компьютерные ресурсы пользователя. Если речь идёт об обычном компьютере типа десктоп, то, скорее всего, с электронной почтой. Приходит это некой даме письмо с адреса, похожего на адрес её подруги, а там “полюбуйся-де на милых котиков/прикольных пёсиков”, а к письму приаттачен архив с “фотками” либо, что вероятнее, просят пройти по неким ссылкам с “котиками”. По первой и третьей ссылке изображения “котиков” открылись, а по второй начали выскакивать какие-то алерты с вопросами, ну, дама и нажала впопыхах на “OK”...

Благодаря чему троян запустился в оперативной памяти, скопировался в системную папку, прописался в нескольких реестрах, чтобы всегда запускаться при перезагрузке компьютера, открыл сокет, чаще всего http, потому что другие порты зачастую блокируются бдительными сисадминами, и постучался за инструкциями к своему хозяину на сервер-матку...

О как, даже у французиков они водятся! (рисунки взяты из интернета, поскольку художник я не великий, уже каялся в статье про NFT-токены)

(рисунки взяты из интернета, поскольку художник я не великий, уже каялся в статье про NFT-токены)

Если дама вдруг по стечению обстоятельств работает в бухгалтерии предприятия и открыла это на том же компьютере, где стоит банк-клиент компании, наверняка жди беды.

Нередко вначале на компьютере жертвы запускается лоадер, лёгенький как пёрышко(20-25 Кб или даже меньше) и написанный на ассемблере, а потом по прошествии некого делэя лоадер загружает и запускает основной троян, более “тяжёлый” и уже с полным функционалом.

Разумеется, речь идёт о компьютере, работающем под “Виндоусом”, поскольку с юникс-подобными системами всё обстоит не так просто, то есть затроянить их, конечно же, теоретически можно, но далеко не одним кликом мыши из графического интерфейса, как это там и сям происходит с “окошками” Если же речь идёт о смартфоне/планшете, там речь идёт обычно о скачивании и установке каких-то аппликаций, многие из которых имеют незадекларированные функции, в том числе и шпионские, несмотря на анонсированные магазинами аппликаций меры по проверке контента – они нередко проводятся халатно.

Если же речь идёт о смартфоне/планшете, там речь идёт обычно о скачивании и установке каких-то аппликаций, многие из которых имеют незадекларированные функции, в том числе и шпионские, несмотря на анонсированные магазинами аппликаций меры по проверке контента – они нередко проводятся халатно.

Нередко купленный товар уже имеет предустановленный шпионский софт, особенно этим отличаются дешёвые китайские смартфоны и другая электроника, так называемые товары IoT(так и хочется выругаться – Идиот), что означает Internet of Things, всякие там холодильники, микроволновки, видеокамеры наблюдения(да, сигнал вполне может передаваться без ведома хозяина в Китай!) и прочий ширпотреб.

А что же антивирусы? - спросите вы. Дело в том, что все эти антивирусы ловят троян/вирус либо по сигнатурам бинарного кода, неким его кускам, находящимся в антивирусной базе, либо по бихейвористской модели, когда существо, крякающее и разевающее клюв как утка, и квалифицируется как утка. А оба эти способа несовершенны и троянописатели умеют с ними бороться, постоянно перекомпилируя шпионские программы по новой, дополняя “мусорными” фунциями и используя обфускацию своих программ, чтобы “забить баки” антивирусу. Альзо, многие антивирусы сами являются инструментами удалённого доступа в компьютер пользователя, подобно печально известному “антивирусу Касперски”, официально запрещённому к использованию в госсекторе практически во всех странах Запада.

Теперь о разнице между ботами и стилерами и о том, зачем нужны сети из ботов. Вся разница состоит в нюансах использования малвари. С целью облегчения веса дистрибутива(желательно не более 40-60 Кбайт) в подобные программы закладывается минимум функционала. Под ботом обычно понимают некую программу для организации DDoS – атак(атак на отказ в обслуживании) либо для “накрута” траффика на ресурсе с целью изобразить его более “проходным” и “раскрученным”, например, перед инвесторами, или перед лохами – заказчиками рекламы. Также боты используют для скрытого майнинга различных криптовалют – так называемые троян-майнеры. Ещё эта гадость может рассылать спам-письма через SMTP-сервера. Возможно и применение подобных сетей для распределённого перебора(брут-форса) односторонних математических функций, так называемая в криптоанализе “задача о китайском радио”. Вообще, “бот” есть сокращение от “робот”, слова, введённого в употребление писателем-фантастом Карелом Чапеком, и подразумевает некую программу, совершающую предписанные ей автоматические действия.

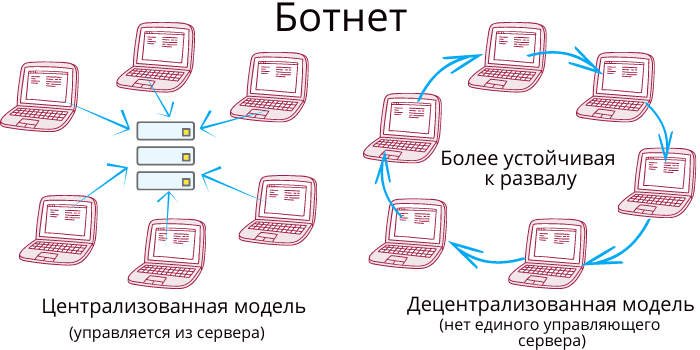

Бот должен с определённым таймаутом обращаться к серверу-матке и получать с него инструкции, что ему делать, по какому URL долбиться, пакеты какого размера посылать и что накручивать, либо куда переводить намайненные биткойны или ещё там что. Управление сетями ботов обычно осуществляется по протоколу http и нередко по IRC. В настоящее время ввиду борьбы с ботоводством и вероятностью, что сервер-матку таки прихлопнут, подобные сети есть тенденция строить как одноранговые(пиринговые) сети, где бот связывается не с головным сервером либо серверами по списку, а с такими же ботами, как он, и получает от них инструкции. Возможна реализация ботнета, когда боты канализированы через ТОР и сообщаются через него, это потребует впихнуть в троян функцию выхода в ТОР, как это сделано в тор-броузере или демоне ТОР.

Вообще, морально неприятно для хозяина компьютера бывает узнать, что на его машинке вот уже полгода стоит дерьмо, жрущее его ресурсы и приносящее выгоду чужому человеку.

“Что мы имеем с этого гуся”, как говорил незабвенный Паниковский? Траффик, пусть и накрученный ботами, можно всегда кому-то продать, хотя бы и по дешёвке(“арбитраж траффика”); DdoS – атака – услуга тоже платная, продающаяся в торнете и даже в телеге чуть ли не каждом углу, а биткойны и другие криптовалюты есть активы, подлежащие купле-продаже и обналичке.

Под стилерами(от английского to steal – красть) понимаются обычно простенькие трояны, которые не дают полного доступа к чужому компьютеру командной строкой, а лишь воруют и отсылают злоумышленнику с него что-то определённое, как вор-карманник: закэшированные логины и пароли, кукиз, историю посещений броузера, букмарк, кошельки биткойн(wallet.dat), заданные заранее файлы из папок с документами и тому подобное, иногда получают дерево файлов командой tree -f, а там уже разбираются, что может пригодиться. Иногда в них имеется кейлоггер, регистрирующий все нажатия клавиш с целью кражи паролей и другого шпионажа. Распространённые в сети стилеры – RedLine, Racoon, а также некоторые другие, но в идеале под каждую операцию писать новый троян и заново его компилировать, ведь как говорят немцы, “что знают двое, то знает и свинья”, в смысле, от “засвеченного” и каталогизированного трояна толку уже немного.

Среди функций такого трояна должны иметься “открыть сокет” и “загрузка-выгрузка файлов”, а также “скопировать себя в системную папку” и “прописаться в ключи реестра”, остальное – по усмотрению хозяина.

На рисунке изображён примерный алгоритм внедрения одного из известных банковских троянов.

В старые добрые времена(“лихие” 90-е и нулевые) практически главной целью стилеров были номера кредит-карт и коды CVV к ним, теперь же охотятся и за файлами кошельков криптовалют, и за некими геймерскими ценностями, “скинами”, “виртуальными мечами”

и т.п. Монетизация тут заключается в выводе денег, фиатных либо криптовалют, с чужих счетов/кошельков, либо в продаже украденных “скинов” и вообще попавшей в руки кулхацкера информации.

Компетентно утверждаю, чтобы обчистить бухгалтерию мало-мальской компании, недостаточно обычного стилера, понадобятся трояны с удалённым доступом обязательно командной строкой на нескольких компьютерах бухгалтеров и одном или двух – секретарей. Целью для охоты тут будет чужой банк-клиент, “толстый”(идущий отдельным приложением) либо “тонкий”(работающий через веб-броузер), а также пароли, кейфайлы, ключи реестра к нему и нажатия всех клавиш, регистрируемые кейлоггером. Небезынтересна также бухгалтерия 1C либо Парус, хранящаяся обычно на бухгалтерском сервере. На эту тему у вашего покорного слуги уже были опубликованы статьи на нашем форуме и когда-то даже велись вебинары.

Бывают также методы монетизации с помощью троян-энкодеров и троян-локеров, запирающих компьютер и шифрующих данные на нём с требованием выкупа, но я лично не фанат такого, уже объяснял в других статьях, почему. Случается также, жертву шантажируют самой похищенной информацией, и вымогают с жертвы деньги, но для успешности такого шантажа похищенная информация должна нести для жертвы именно экзистенциальную угрозу и никак не меньше.

Как боты и стилеры выявляются? Прежде всего, они идут в процессах на машине и пишутся в ключи реестра, вот оттуда их и надо удалить. Проявляют себя тем, что нагоняют траффик, особенно SMTP и IRC, но бывает, что и по некоторым другим протоколам и портам. По разным оценкам, до четверти всех компьютеров и смартфонов на планете чем-нибудь заражены, самым уязвимым является глючное поделие Билла Гей(тсс!)а А вы что думали, небось FreeBSD какое-нибудь?

А вы что думали, небось FreeBSD какое-нибудь?

Так что бдительность, бдительность и ещё раз бдительность, следите за процессами на своих устройствах и не устанавливайте на них сомнительных аппликаций и исполняемых файлов, и будет вам счастие!

Сегодня мы обсудим, что же есть такое пресловутые ботнеты и стилеры. Многие из вас, дорогие форумчане, не раз слышали эти слова, но не все до конца понимают, что это такое и как работает. А ответ очень простой – боты, составляющие ботнет, то есть сеть из таковых, и стилеры – это разновидности троянских программ, скрытно устанавливаемых злоумышленниками на компьютерные ресурсы жертвы, и выполняющих различные задачи в соответствии с пожеланиями установившего их означенного злоумышленника. Помните, был такой Троянский конь (“бойтесь данайцев, дары приносящих”), подаренный атакующими крепость войсками её защитникам? И как из коня вылезли вдруг под покровом ночи таившиеся в нём вражеские солдаты и отворили изнутри крепостные ворота? То же самое делают троянские программы, дающие доступ своему хозяину(“ботоводу”) на компьютерные ресурсы атакуемой стороны. Это может быть как удалённый доступ к управлению чужим компьютером(смартфоном), так и совершение с него неких выгодных для прохиндеев действий.

Вначале коснёмся того, как эта дрянь(малварь) может попасть на компьютерные ресурсы пользователя. Если речь идёт об обычном компьютере типа десктоп, то, скорее всего, с электронной почтой. Приходит это некой даме письмо с адреса, похожего на адрес её подруги, а там “полюбуйся-де на милых котиков/прикольных пёсиков”, а к письму приаттачен архив с “фотками” либо, что вероятнее, просят пройти по неким ссылкам с “котиками”. По первой и третьей ссылке изображения “котиков” открылись, а по второй начали выскакивать какие-то алерты с вопросами, ну, дама и нажала впопыхах на “OK”...

Благодаря чему троян запустился в оперативной памяти, скопировался в системную папку, прописался в нескольких реестрах, чтобы всегда запускаться при перезагрузке компьютера, открыл сокет, чаще всего http, потому что другие порты зачастую блокируются бдительными сисадминами, и постучался за инструкциями к своему хозяину на сервер-матку...

О как, даже у французиков они водятся!

(рисунки взяты из интернета, поскольку художник я не великий, уже каялся в статье про NFT-токены)

(рисунки взяты из интернета, поскольку художник я не великий, уже каялся в статье про NFT-токены)Если дама вдруг по стечению обстоятельств работает в бухгалтерии предприятия и открыла это на том же компьютере, где стоит банк-клиент компании, наверняка жди беды.

Нередко вначале на компьютере жертвы запускается лоадер, лёгенький как пёрышко(20-25 Кб или даже меньше) и написанный на ассемблере, а потом по прошествии некого делэя лоадер загружает и запускает основной троян, более “тяжёлый” и уже с полным функционалом.

Разумеется, речь идёт о компьютере, работающем под “Виндоусом”, поскольку с юникс-подобными системами всё обстоит не так просто, то есть затроянить их, конечно же, теоретически можно, но далеко не одним кликом мыши из графического интерфейса, как это там и сям происходит с “окошками”

Если же речь идёт о смартфоне/планшете, там речь идёт обычно о скачивании и установке каких-то аппликаций, многие из которых имеют незадекларированные функции, в том числе и шпионские, несмотря на анонсированные магазинами аппликаций меры по проверке контента – они нередко проводятся халатно.

Если же речь идёт о смартфоне/планшете, там речь идёт обычно о скачивании и установке каких-то аппликаций, многие из которых имеют незадекларированные функции, в том числе и шпионские, несмотря на анонсированные магазинами аппликаций меры по проверке контента – они нередко проводятся халатно.Нередко купленный товар уже имеет предустановленный шпионский софт, особенно этим отличаются дешёвые китайские смартфоны и другая электроника, так называемые товары IoT(так и хочется выругаться – Идиот), что означает Internet of Things, всякие там холодильники, микроволновки, видеокамеры наблюдения(да, сигнал вполне может передаваться без ведома хозяина в Китай!) и прочий ширпотреб.

А что же антивирусы? - спросите вы. Дело в том, что все эти антивирусы ловят троян/вирус либо по сигнатурам бинарного кода, неким его кускам, находящимся в антивирусной базе, либо по бихейвористской модели, когда существо, крякающее и разевающее клюв как утка, и квалифицируется как утка. А оба эти способа несовершенны и троянописатели умеют с ними бороться, постоянно перекомпилируя шпионские программы по новой, дополняя “мусорными” фунциями и используя обфускацию своих программ, чтобы “забить баки” антивирусу. Альзо, многие антивирусы сами являются инструментами удалённого доступа в компьютер пользователя, подобно печально известному “антивирусу Касперски”, официально запрещённому к использованию в госсекторе практически во всех странах Запада.

Теперь о разнице между ботами и стилерами и о том, зачем нужны сети из ботов. Вся разница состоит в нюансах использования малвари. С целью облегчения веса дистрибутива(желательно не более 40-60 Кбайт) в подобные программы закладывается минимум функционала. Под ботом обычно понимают некую программу для организации DDoS – атак(атак на отказ в обслуживании) либо для “накрута” траффика на ресурсе с целью изобразить его более “проходным” и “раскрученным”, например, перед инвесторами, или перед лохами – заказчиками рекламы. Также боты используют для скрытого майнинга различных криптовалют – так называемые троян-майнеры. Ещё эта гадость может рассылать спам-письма через SMTP-сервера. Возможно и применение подобных сетей для распределённого перебора(брут-форса) односторонних математических функций, так называемая в криптоанализе “задача о китайском радио”. Вообще, “бот” есть сокращение от “робот”, слова, введённого в употребление писателем-фантастом Карелом Чапеком, и подразумевает некую программу, совершающую предписанные ей автоматические действия.

Бот должен с определённым таймаутом обращаться к серверу-матке и получать с него инструкции, что ему делать, по какому URL долбиться, пакеты какого размера посылать и что накручивать, либо куда переводить намайненные биткойны или ещё там что. Управление сетями ботов обычно осуществляется по протоколу http и нередко по IRC. В настоящее время ввиду борьбы с ботоводством и вероятностью, что сервер-матку таки прихлопнут, подобные сети есть тенденция строить как одноранговые(пиринговые) сети, где бот связывается не с головным сервером либо серверами по списку, а с такими же ботами, как он, и получает от них инструкции. Возможна реализация ботнета, когда боты канализированы через ТОР и сообщаются через него, это потребует впихнуть в троян функцию выхода в ТОР, как это сделано в тор-броузере или демоне ТОР.

Вообще, морально неприятно для хозяина компьютера бывает узнать, что на его машинке вот уже полгода стоит дерьмо, жрущее его ресурсы и приносящее выгоду чужому человеку.

“Что мы имеем с этого гуся”, как говорил незабвенный Паниковский? Траффик, пусть и накрученный ботами, можно всегда кому-то продать, хотя бы и по дешёвке(“арбитраж траффика”); DdoS – атака – услуга тоже платная, продающаяся в торнете и даже в телеге чуть ли не каждом углу, а биткойны и другие криптовалюты есть активы, подлежащие купле-продаже и обналичке.

Под стилерами(от английского to steal – красть) понимаются обычно простенькие трояны, которые не дают полного доступа к чужому компьютеру командной строкой, а лишь воруют и отсылают злоумышленнику с него что-то определённое, как вор-карманник: закэшированные логины и пароли, кукиз, историю посещений броузера, букмарк, кошельки биткойн(wallet.dat), заданные заранее файлы из папок с документами и тому подобное, иногда получают дерево файлов командой tree -f, а там уже разбираются, что может пригодиться. Иногда в них имеется кейлоггер, регистрирующий все нажатия клавиш с целью кражи паролей и другого шпионажа. Распространённые в сети стилеры – RedLine, Racoon, а также некоторые другие, но в идеале под каждую операцию писать новый троян и заново его компилировать, ведь как говорят немцы, “что знают двое, то знает и свинья”, в смысле, от “засвеченного” и каталогизированного трояна толку уже немного.

Среди функций такого трояна должны иметься “открыть сокет” и “загрузка-выгрузка файлов”, а также “скопировать себя в системную папку” и “прописаться в ключи реестра”, остальное – по усмотрению хозяина.

На рисунке изображён примерный алгоритм внедрения одного из известных банковских троянов.

В старые добрые времена(“лихие” 90-е и нулевые) практически главной целью стилеров были номера кредит-карт и коды CVV к ним, теперь же охотятся и за файлами кошельков криптовалют, и за некими геймерскими ценностями, “скинами”, “виртуальными мечами”

и т.п. Монетизация тут заключается в выводе денег, фиатных либо криптовалют, с чужих счетов/кошельков, либо в продаже украденных “скинов” и вообще попавшей в руки кулхацкера информации.

Компетентно утверждаю, чтобы обчистить бухгалтерию мало-мальской компании, недостаточно обычного стилера, понадобятся трояны с удалённым доступом обязательно командной строкой на нескольких компьютерах бухгалтеров и одном или двух – секретарей. Целью для охоты тут будет чужой банк-клиент, “толстый”(идущий отдельным приложением) либо “тонкий”(работающий через веб-броузер), а также пароли, кейфайлы, ключи реестра к нему и нажатия всех клавиш, регистрируемые кейлоггером. Небезынтересна также бухгалтерия 1C либо Парус, хранящаяся обычно на бухгалтерском сервере. На эту тему у вашего покорного слуги уже были опубликованы статьи на нашем форуме и когда-то даже велись вебинары.

Бывают также методы монетизации с помощью троян-энкодеров и троян-локеров, запирающих компьютер и шифрующих данные на нём с требованием выкупа, но я лично не фанат такого, уже объяснял в других статьях, почему. Случается также, жертву шантажируют самой похищенной информацией, и вымогают с жертвы деньги, но для успешности такого шантажа похищенная информация должна нести для жертвы именно экзистенциальную угрозу и никак не меньше.

Как боты и стилеры выявляются? Прежде всего, они идут в процессах на машине и пишутся в ключи реестра, вот оттуда их и надо удалить. Проявляют себя тем, что нагоняют траффик, особенно SMTP и IRC, но бывает, что и по некоторым другим протоколам и портам. По разным оценкам, до четверти всех компьютеров и смартфонов на планете чем-нибудь заражены, самым уязвимым является глючное поделие Билла Гей(тсс!)а

А вы что думали, небось FreeBSD какое-нибудь?

А вы что думали, небось FreeBSD какое-нибудь?Так что бдительность, бдительность и ещё раз бдительность, следите за процессами на своих устройствах и не устанавливайте на них сомнительных аппликаций и исполняемых файлов, и будет вам счастие!

Последнее редактирование: