- Сообщения

- 184

- Реакции

- 176

В рамках программы по контрпропаганде Telegram и повышения грамотности пользователей анонимных сетей публикуется репринтное издание репост статьи "Анонимизация android приложений на примере Telegram: лабораторная работа", размещенной на ресурсе Runion

ВВЕДЕНИЕ

Поводом для написания данной статьи послужили многочисленные задержания политических активистов, оружейников, дилеров и прочих законопослушных и не очень деятелей. Все чаще становится известно об использовании переписок Telegram в качестве доказательной базы в уголовных делах. Увеличивается количество случаев деанонимизации казалось бы анонимных комментаторов, модераторов и создателей неугодных властям пабликов и чатов Telegram.

В данной статье будет рассмотрена (точнее, раскритикована) безопасность и защищенность системы Telegram, сотрудничество Петуха Дурова с ФСБ и меры защиты, необходимые для по-настоящему анонимного использования этого поделия.

Telegram вроде как имеет достаточно функций для обеспечения анонимности. Заявлено шифрование всех сетевых соединений, представлены секретные чаты с дополнительным шифрованием. Есть возможность скрыть номер телефона от всех, кроме собственного белого списка контактов. Также Петух Дуров неоднократно заявлял о несотрудничестве с российскими органами. В 2018 году был создан канал @transparency, в котором должны публиковаться статистические данные о поступивших запросах государственных структур. Но он по настоящее время девственно чист.

ХАНААНСКИЙ БАЛЬЗАМ ИЛИ ТЕАТР БЕЗОПАСНОСТИ ИМ. ПЕТУХА ДУРОВА

Telegram вышел в свет в 2013 году. Реклама сего чуда тогда (да и сейчас тоже) сопровождалась громкими заявлениями о безопасности переписки, о строгом соблюдении конфиденциальности данных, иностранной юрисдикции и передаче данных пользователей исключительно по решению суда.

Практически сразу же данный мессенджер стал популярным среди торговцев наркотиками, персональными данными и различных дельцов, оказывающих криминальные услуги. По популярности среди наркоторговцев телеграм практически сравнялся с такими ресурсами, как hydra, matanga, *******, ramp и другими. У большинства продавцов на форуме "Рутор" имеется аккаунт телеграм.

Кроме того, среди оппозиционно настроенных людей и различных политических диссидентов телеграм приобрел репутацию какого-то сверхнадежного мессенджера, защищенного от российских правоохранительных органов, созданного "жертвой режима и рейдерского захвата" либертарианцем Дуровым, которого власти вынудили покинуть страну. Естественно, что такая популярность телеграма среди подобных деятелей не могла не заинтересовать спецслужбы.

В 2017 году ФСБ потребовала у П(етуха). Дурова мастер-ключи для перехвата и расшифровки передаваемых сообщений. С этого момента начинается масштабный театрализованный спектакль, направленный на агрессивный пиар телеграма и укрепление его репутации как недоступного для спецслужб России. Дуров заявляет, что не будет сотрудничать с российскими правоохранительными органами.

С 2018 по 2021 год российские власти пытаются (или "пытаются"?) заблокировать дуровское поделие, но безуспешно. В это время Дуров громко кукарекает в сети, выставляя себя борцом за права человека и защитником приватности своих пользователей. За этот период телеграм обретает еще большую популярность, как среди простых обывателей, так и среди представителей не очень законопослушных деятелей, а также среди политических активистов. Общение и координация сторонников А.А. Навального (главного экстремиста и террориста России, личного врага В.В. Путина) почти полностью переходит в телеграм.

В 2019 году спецслужбы Гонконга спалились на вычислении пользователей телеграм через массовое сканирование телефонных номеров путем добавление их в список контактов, возможно использовался специально написанный клиент телеграм для этого. До этого случая в телеграме невозможно было полностью скрыть свой номер телефона. Например, если номер телефона Васи был записан в контактах у Пети, то Петя видел аккаунт телеграм Васи через свой клиент в любом случае. Под давлением общественности Петух Дуров добавил возможность полного сокрытия номера телефона, сделав его доступным только своим контактам из белого списка. То, что другие спецслужбы на таком не были пойманы за руку, это совсем не значит, что они этим не пользовались. Вполне возможно, что ФСБ была составлена полная база всех российских номеров, имеющих аккаунт телеграм, за период с 2013 по 2019 год. Да и не все скрыли свой номер после этого случая, так что такой способ пригоден для использования и сейчас.

Во время российских парламентских выборов 2021 года Петух Дуров соглашается на негласное сотрудничество с российскими властями и блокирует ботов Умного голосования. Ходят слухи, что российские госструктуры (РФПИ и лично С.Розенберг) вложили средства в телеграм.

Кроме этого, существуют слухи о специальном секретном API сервера телеграма для спецслужб, с помощью которого возможно получение любой информации о пользователях и содержимого переписки закрытых групп. Не зря исходный код сервера закрыт, значит есть что скрывать.

Казалось бы, все должны были понять, что Дуров продался и сотрудничает, но нет.

То, что телеграм не является безопасным, подтверждают и труды признанных специалистов в области криптографии. Предлагаем ознакомиться со статьей "Ханаанский бальзам" (англ. Snake Oil) Брюса Шнайера, американского криптографа

Ханнанским бальзамом в российской академической среде в области криптографии принято называть плохие, слабые криптографические продукты, не предоставляющие надежной защиты, основанные на непроверенных методах или же не отвечающих принятым нормам в криптографической науке. По подобию шарлатанских зелий и препаратов, предлагаемых целителями и знахарями, обещающих исцеление практически от всех болезней, которые можно представить.

Симптом № 7: Безосновательные заявления

Телеграм заявляет о своем превосходстве как более защищенный, чем массовые мессенджеры, приводя сравнение с Whatsapp и Line

При том, что криптостойкость телеграма неоднократно критиковалась в различных авторитетных источниках, от публикаций на Хабрахабре до статей в научных журналах и магистерских диссертациях. Подробнее тут

Симптом № 9: Приз за взлом

В 2013 году Дуров обещает 200 000 $ за взлом своего поделия

То, что телеграм еще не был публично и полностью взломан, скорее следствие принципа неуловимого Джо, чем подтверждение реальной надежности мессенджера. Настоящие специалисты в области криптографии (тот же Шнайер или Циммерман) пользуются проверенными средствами обеспечения анонимности и шифрования и им просто нет смысла тратить свое время на попытки взлома достаточно сложной системы из-за сомнительных обещаний. Случаи отказа или максимального усложнения выплаты bug bounty со стороны Дурова, говорят, бывали. А уязвимости в отдельных компонентах телеграма обнаруживались достаточно часто.

Симптом № 3: Закрытая криптография

Так ведь на гитхабе исходный код есть! Много альтернативных клиентов! Тоже открытых! В том то и дело, что клиентов. Исходный код сервера закрыт и никогда не публиковался. Что там набыдлокодили "лучшие олимпиадники" одному Дурову известно. Даже в случае обнаружения закладки, позволяющей подсмотреть номер телефона определенного пользователя, вычислить администратора анонимного канала, прочитать чью-то переписку и т.п., это всегда можно списать на баг. Ну ошиблись, бывает. Даже в программах управления полетами ракет баги случались, чем мы хуже? Код-то закрыт и понять, специально ли был оставлен баг или же это чья-то ошибка, не представляется возможным.

Авторитарно-тоталитарная экосистема неофициальных клиентов

Для того, чтобы написанный неофициальный клиент смог работать в сети telegram, его автор должен зарегистрироваться на сайте Дурова и получить уникальные api_id и api_hash, которые будут использоваться в качестве некоего пропуска на сервер. Подробнее тут

**********************************************************

А теперь самое интересное. Об этом не написано в ни в каких статьях, об этом вам не расскажут криптоаналитики и прочие консультанты по безопасности. Мы раскроем один из настоящих методов вычисления и деанонимизации российских (а может и не только) пользователей телеграм! ФСБ сасай!

**********************************************************

Предположим, что всем известна аббревиатура СОРМ (Система Оперативно-Разыскных Мероприятий). Это такой комплекс аппаратных средств, который позволяет ФСБ в реальном времени осуществлять прослушку на любом канале связи, будь то телефонная связь или Интернет. Создана еще в 90-ых и постоянно развивается и модернизируется. Исходя из материалов статьи

Как же происходит регистрация в телеграм? Пользователь вводит свой номер телефона, после чего ему приходит СМС с кодом подтверждения, например "Telegram code 31337".

СОРМ это фиксирует, срабатывает определенный триггер и запускается процесс установления и деанонимизации. Несмотря на то, что на фоне протестов в Гонконге в 2019 году Дуров добавил возможность скрыть свой номер телефона от всех, но вот новые аккаунты регистрируются со "стандартными" настройками приватности и пользователя возможно деанонимизировать путем внесения его номера в контакт-лист и синхронизации с телеграмом.

Настройки приватности свежесозданного аккаунта выглядят вот так. Телефон скрыт не от всех.

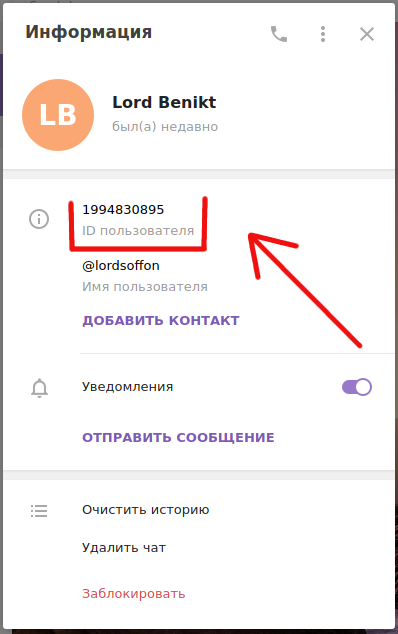

То есть, СОРМ видит, что определенный абонент регистрируется в телеграме, вносит его телефон в список контактов и через несколько секунд устанавливает аккаунт телеграм, имя и фамилию (если были указаны), username (если пользователь его указал, это что-то вроде ника, например, @Example), и самое главное – id. Id – это такой уникальный цифровой код, который имеют любой пользователь, группа или канал. Он всегда публичный, он всегда постоянный и неизменный и его невозможно скрыть. Можно менять имена, скрывать и менять номера телефонов, аватарки, но id останется тем же.

Пока свежезарегистрированный пользователь будет открывать окна настроек и добираться до опций конфиденциальности номера телефона, СОРМ его сдеанонит с потрохами и занесет его id в свою базу. Исходный код клиента открыт, а значит ФСБ может написать свой деанонящий клиент и интегрировать его в СОРМ. Что и было сделано.

А все заявления о безопасности и анонимности телеграма – всего лишь жалкий вскукарек.

Как страшно жить! Большой брат следит за нами? Ну да. А может все-таки возможно использовать телеграм анонимно? Конечно же возможно. В последнее время Дуров все больше показывает свое петушиное нутро и красноперую задницу. Не так давно этот пернатый гей отключил возможность создания новых аккаунтов с компьютерных клиентов. Официальный клиент с сайта

С компьютера зарегистрироваться невозможно, с телефона небезопасно.

Но мы же анонимусы! Неужели мы не сможем победить это чудо в перьях? Конечно же сможем! С помощью Android X86

ПРАКТИЧЕСКАЯ РЕАЛИЗАЦИЯ

Полагается, что всем более-менее опытным анонимусам известен дистрибутив и основные принципы Whonix

Этот же метод позволит анонимизировать не только телеграм, но и вообще любое приложение android.

В качестве операционной системы для запуска apk приложений будем использовать дистрибутив Android x86 или Bliss. Android x86 (

В качестве виртуальной машины будем использовать VirtualBox (

Почему-бы не использовать эмулятор Android, вроде Bluestacks, подумают многие? Потому что ни один эмулятор не имеет возможностей перенаправить весь трафик в tor, в настройках эмуляторов нельзя даже установить прокси-сервер. Да и эти эмуляторы – это просто переделанный Virtualbox, который запускает только встроенный android. Все они closed-source и китайские, что для анонимуса, а тем более для киберпреступника – лютый зашквар. К тому же, только для Windows.

Будем исходить из того, что Whonix у нас уже установлен.

Скачиваем дистрибутив Android x86 в формате ISO отсюда

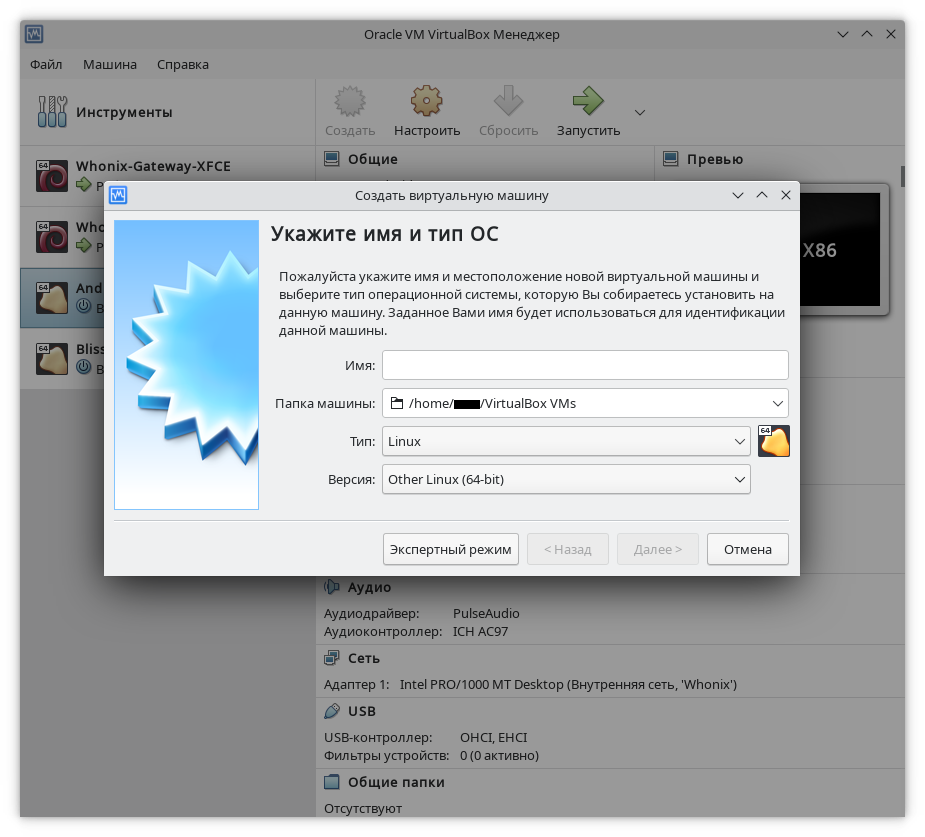

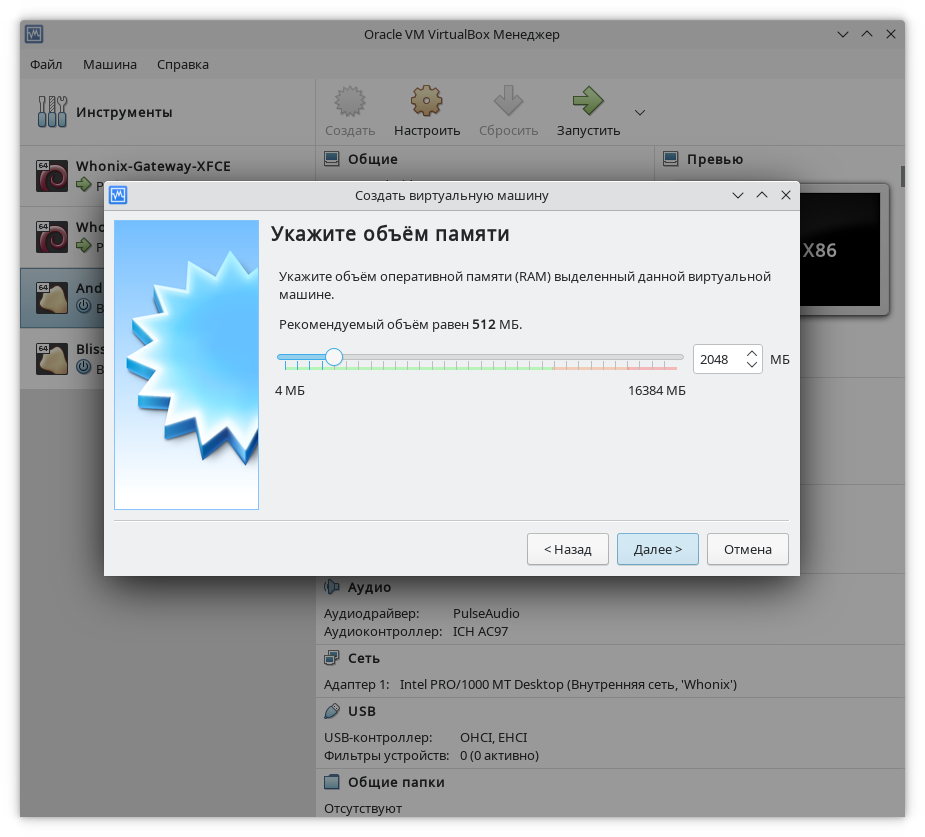

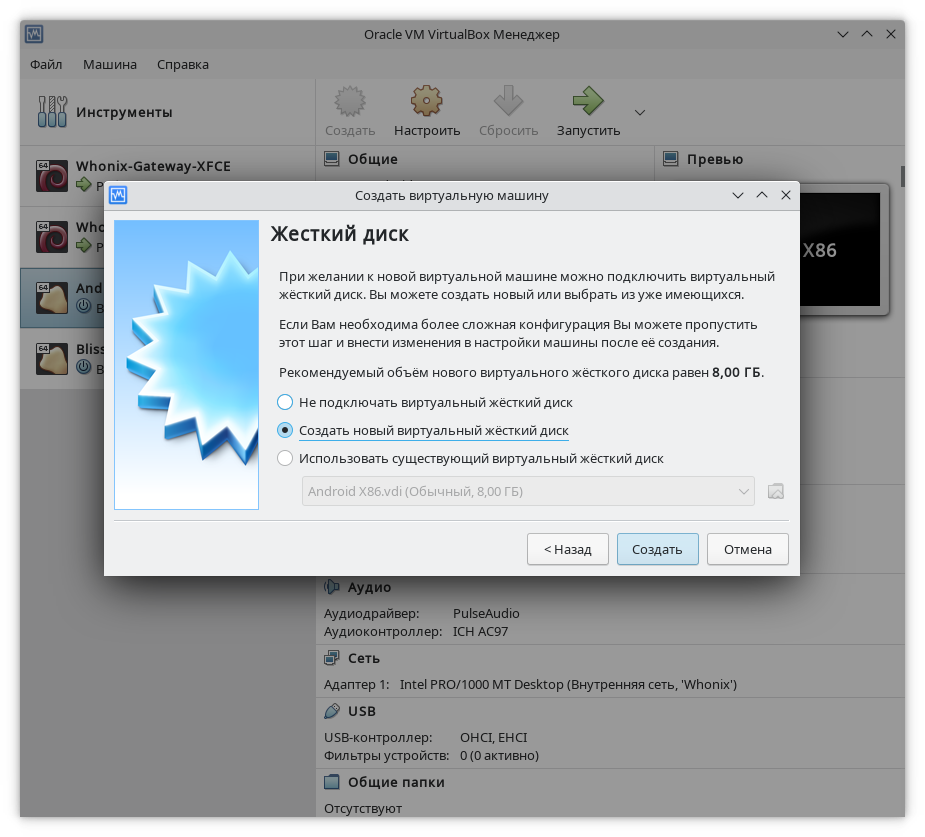

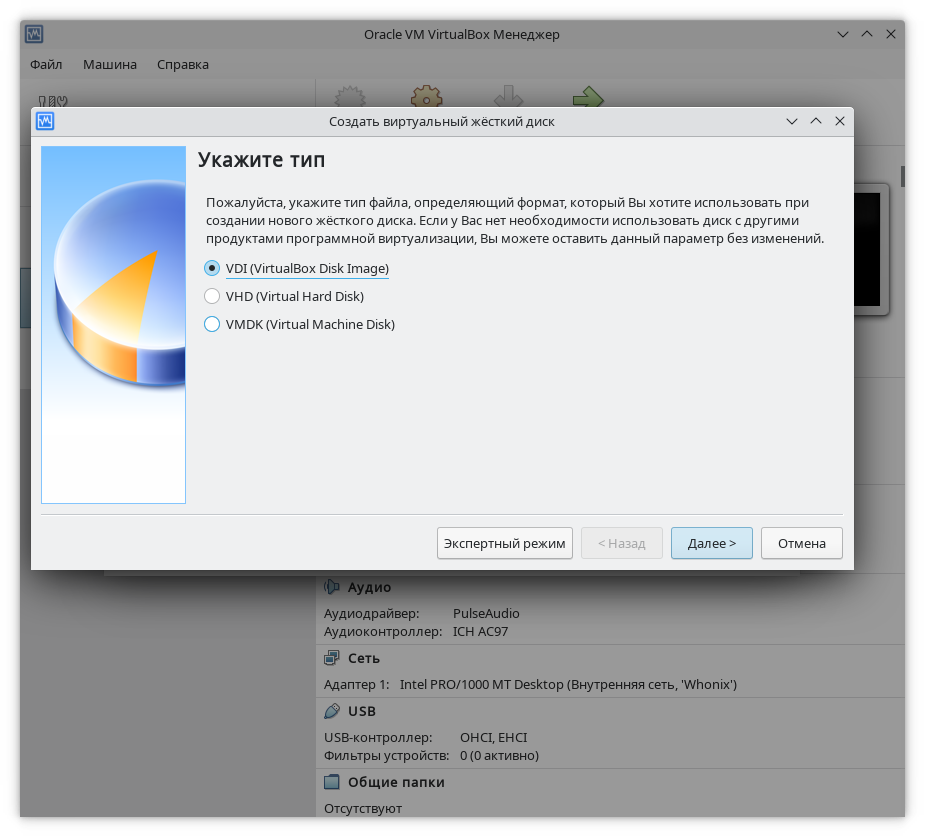

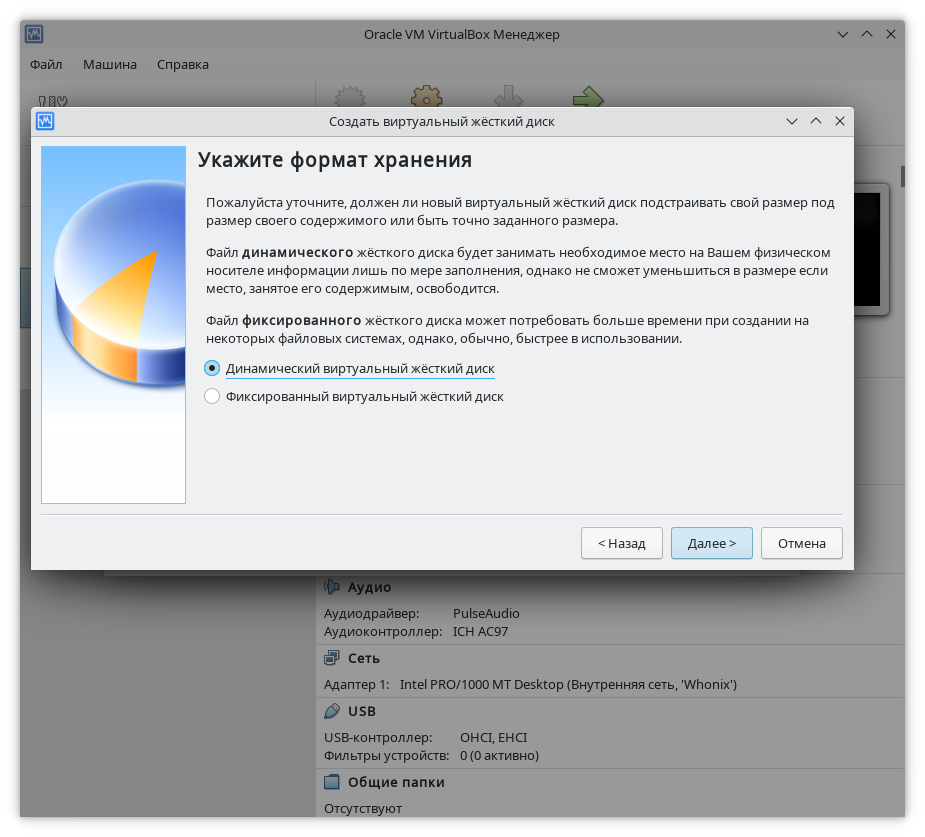

Создаем в менеджере VirtualBox новую виртуальную машину, тип - linux, версия - other linux 64 bit. Объем памяти выбираем исходя из возможностей ваших компьютеров. Виртуальный жесткий диск создаем новый, тип и формат любой, размер выбираем исходя из доступного объема на своем компьютере. Предлагаемых 8 гигабайт достаточно для установки операционной системы и необходимых приложений.

[/img]

[/img]

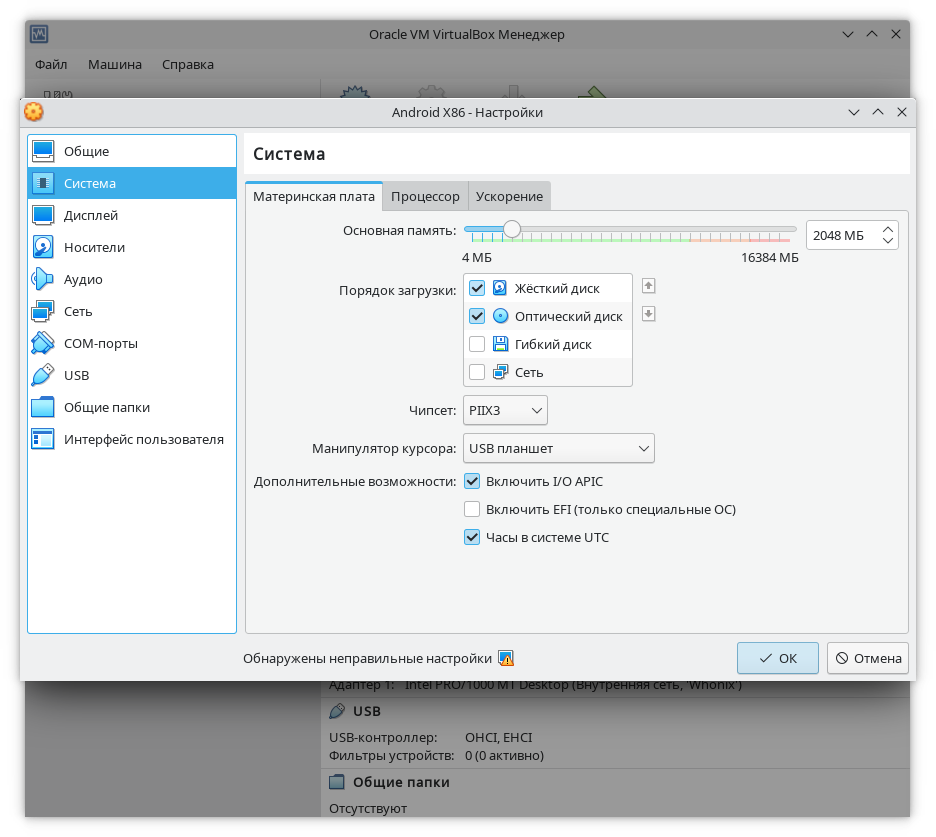

Конфигурация виртуальной машины следующая:

Система – материнская плата

Порядок загрузки: сначала жетский диск, после него оптический диск, остальные отключить из-за ненадобности.

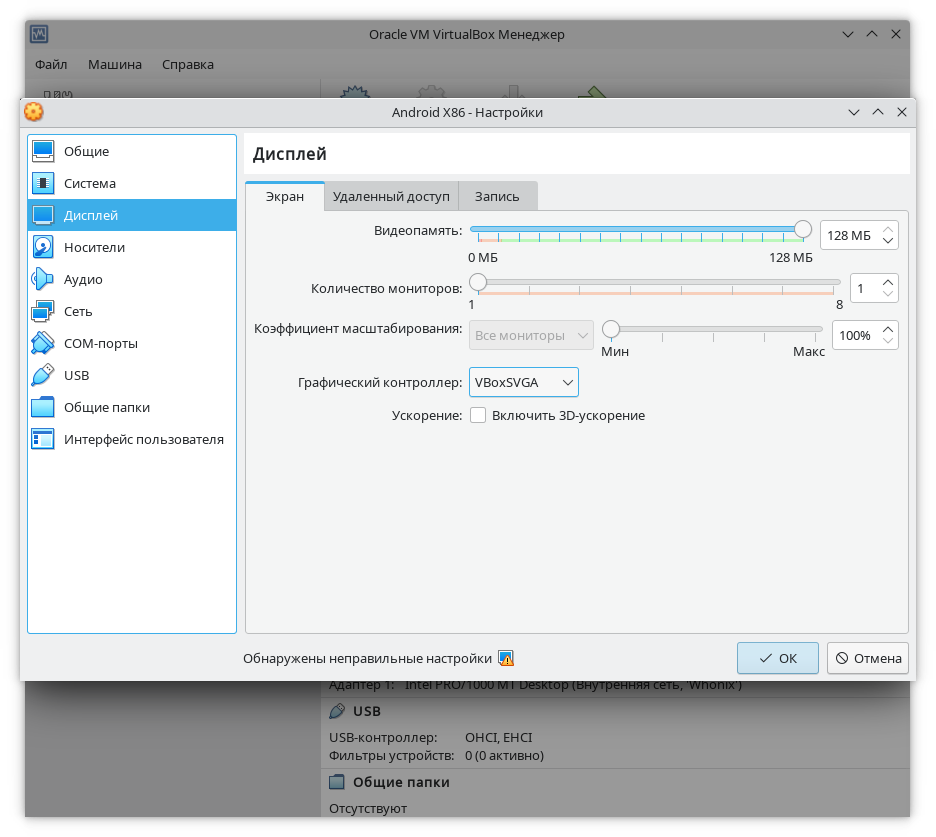

Дисплей – экран

Графический режим работает только с видеокартами VBoxVGA и VBoxSVGA. Графический контроллер лучше выбрать VBoxSVGA, по описанию в интернете он немного производительнее. Видеопамять - чем больше, тем лучше, выбираем исходя из характеристик своего компьютера.

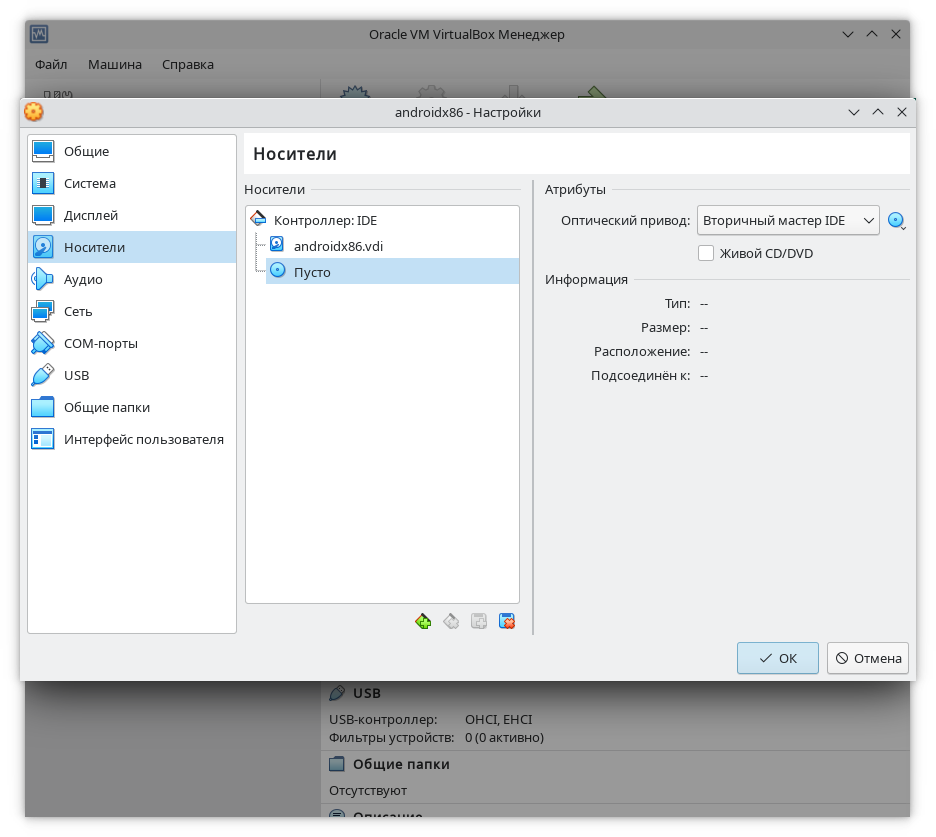

Носители

В списке имеется Контроллер IDE, только что созданный пустой виртуальный жесткий диск, а вот в оптических дисках пусто. Поэтому выбираем этот пустой оптический диск, в правой колонке атрибутов нажимаем на голубой значок диска и выбираем файл диска - скачанный ISO дистрибутива Android x86.

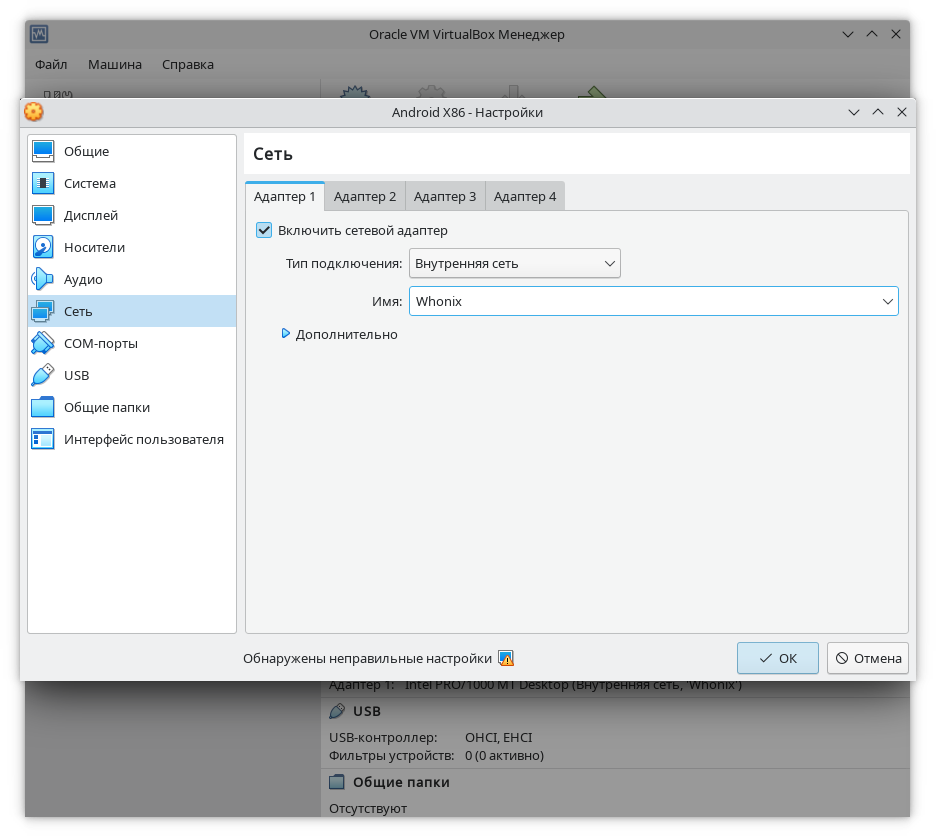

Сеть – Адаптер 1

Самое важное: выбираем внутреннюю сеть whonix, остальные адаптеры 2, 3, 4 выключаем.

На этом всё, теперь виртуальная машина полностью готова к установке Андроида.

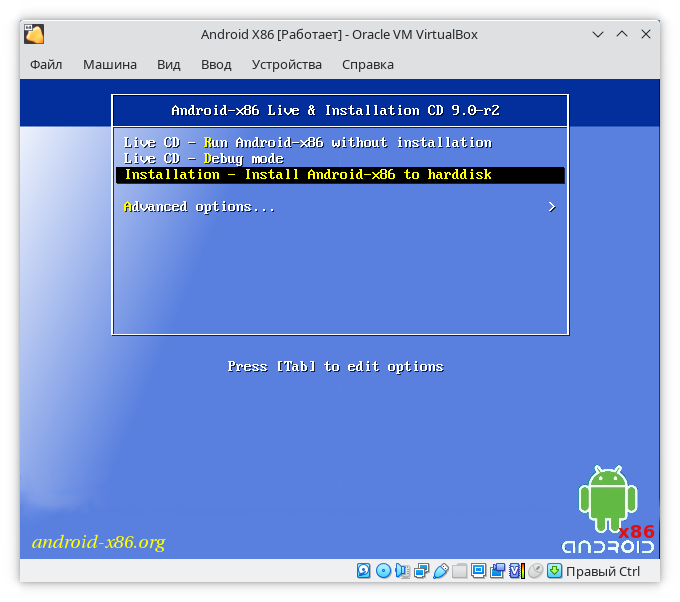

Запускаем виртуальную машину и видим загрузочное меню.

Выбираем Installation – Install Android-x86 to harddisk

Выбор пунктов тут осуществляется клавишами-стрелками, а нажатие на соответствующий пункт – клавишей Enter.

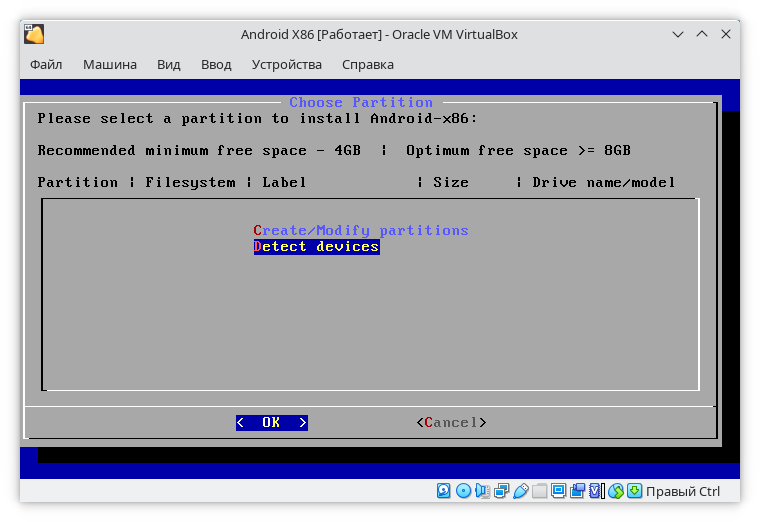

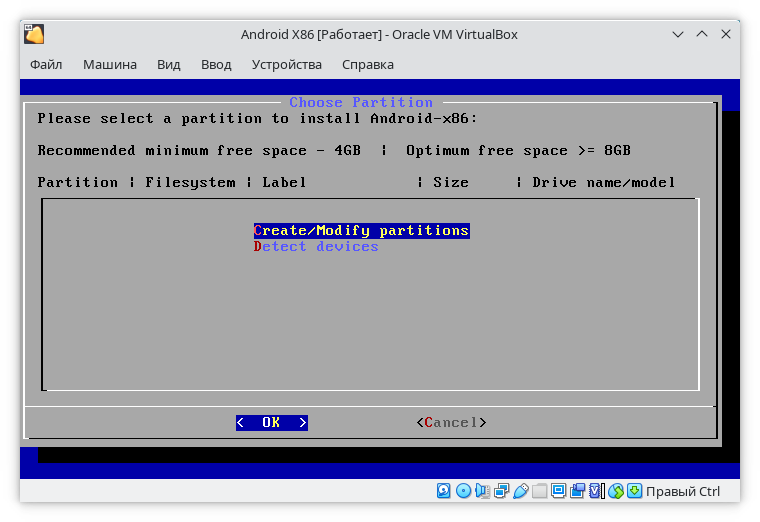

Нажимаем на клавиатуре букву D, потом Enter. Установщик должен обнаружить все доступные жесткие диски и другие устройства.

Затем нажимаем C – это выберет пункт Create/Modify partitions, далее Enter.

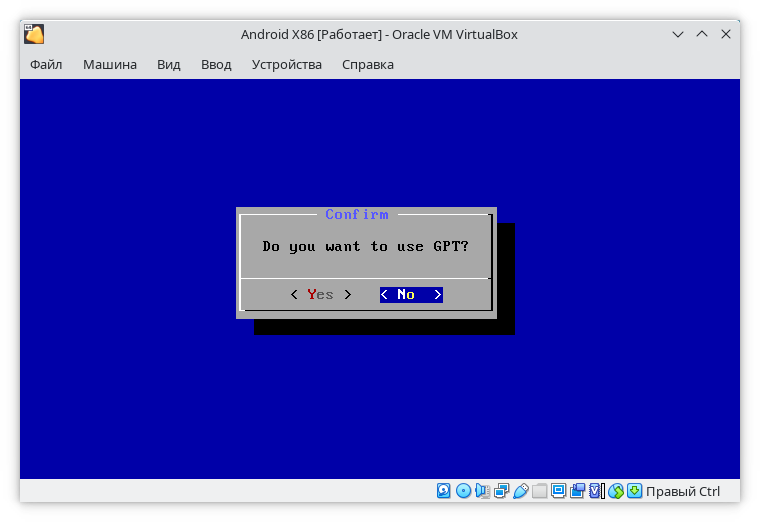

На вопрос Do you want to use GPT? отвечаем No, можно также выбрать Yes, но для этого нужно настроить виртуальную машину на использование EFI, а по умолчанию они конфигурируются на тип загрузки MBR. В нашем случае EFI и GPT никаких преимуществ не даст, поэтому смысла настраивать EFI нет.

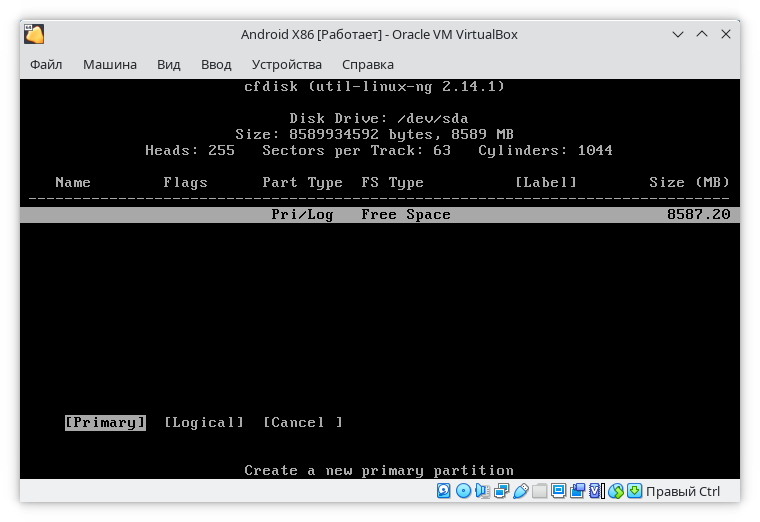

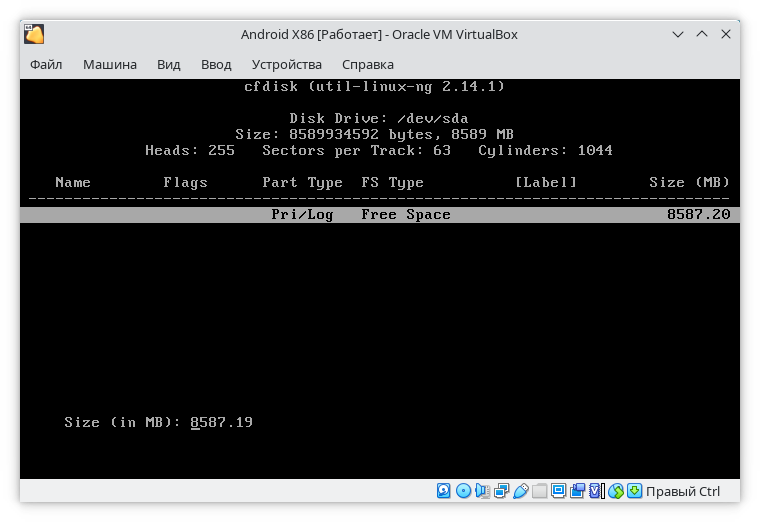

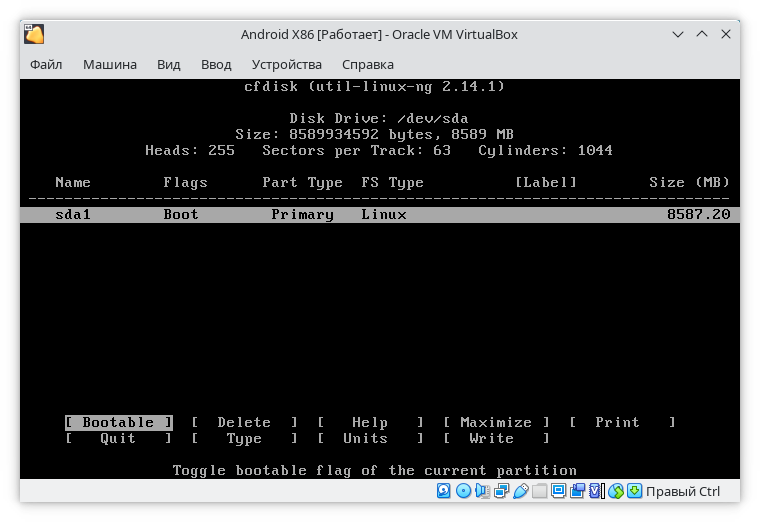

Далее открывается текстово-"графическая" программа разметки диска cfdisk. Создаем раздел New – Primary, размер выбираем весь доступный. Смысла раскидывать каталоги system, var, home и т.п. на отдельные партиции в нашем случае нет никакого, поэтому не заморачиваемся с этим.

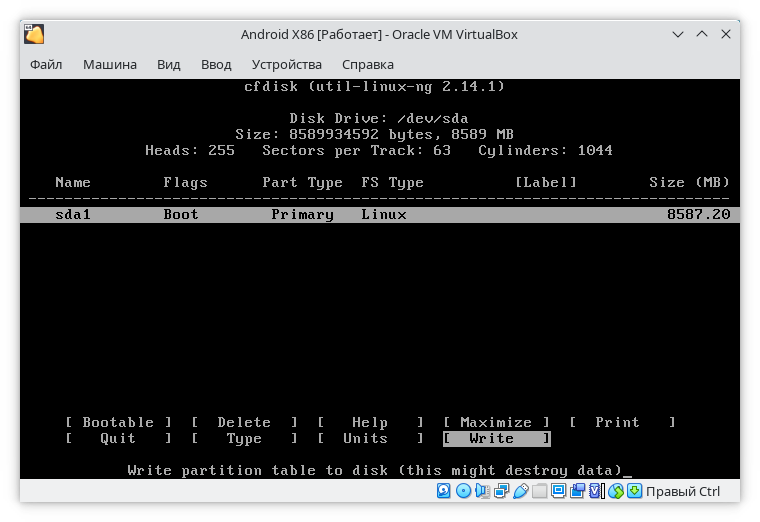

После чего ставим ему флаг boot кнопкой Bootable. Теперь осталось записать конфигурацию раздела, делаем это кнопкой Write. Для подтверждения нужно написать по английски yes и нажать Enter.

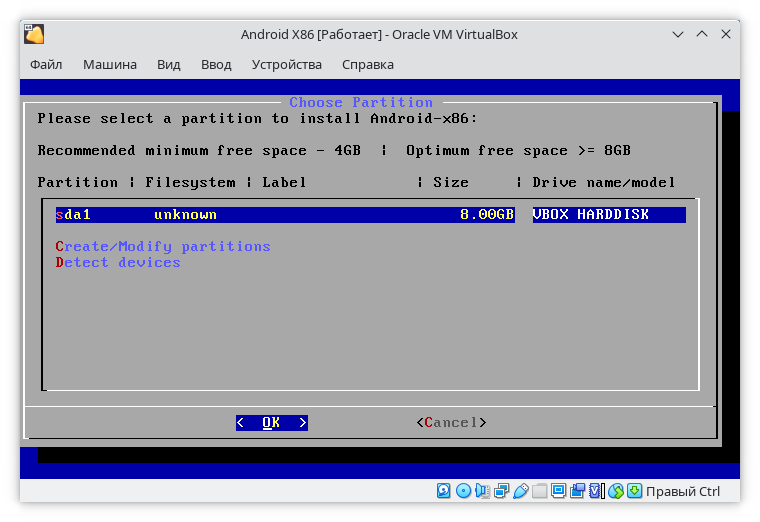

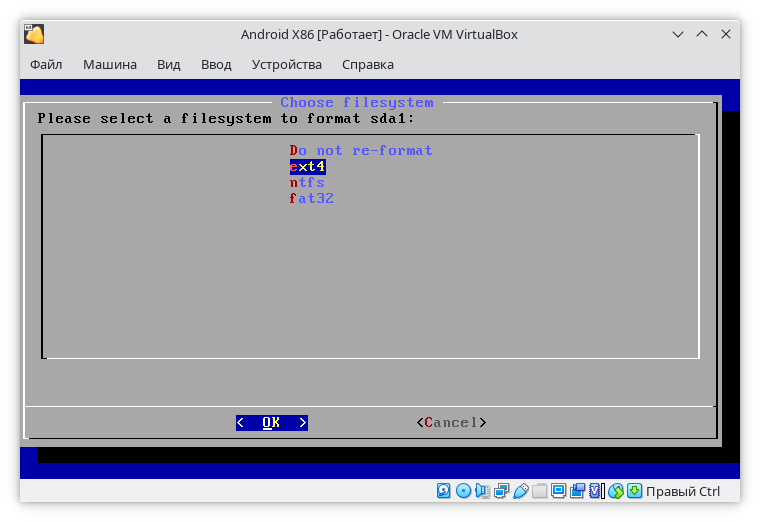

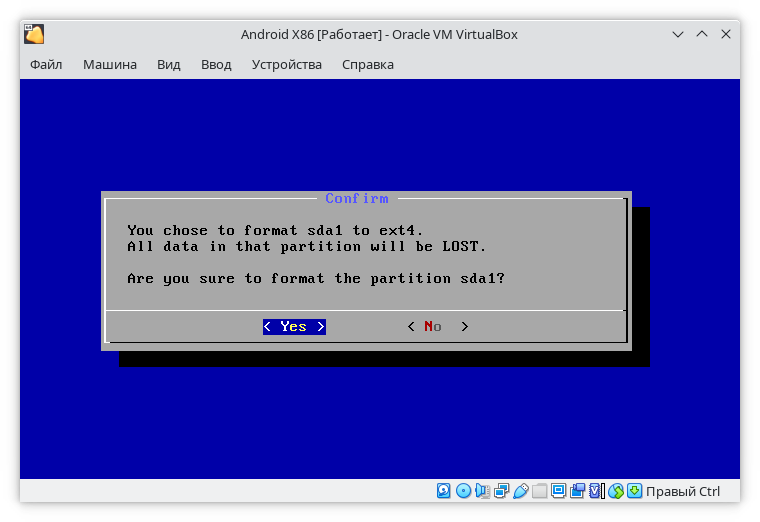

Теперь раздел присутствует в списке доступных для установки, выбираем его и нажимаем ОК. Далее нужно выбрать файловую систему для раздела. Можно выбирать любую, но если планируете использовать файлы больше 4 гигабайт, то выбираем ext4 или ntfs.

Подтверждаем форматирование.

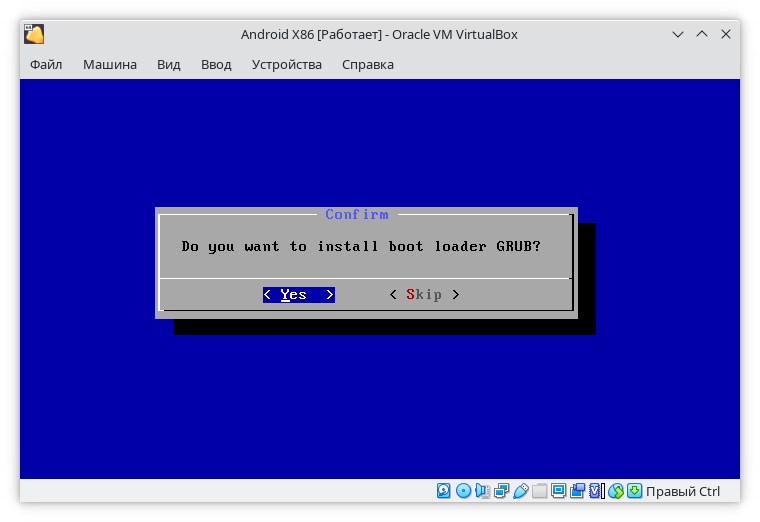

Соглашаемся на установку загрузчика GRUB.

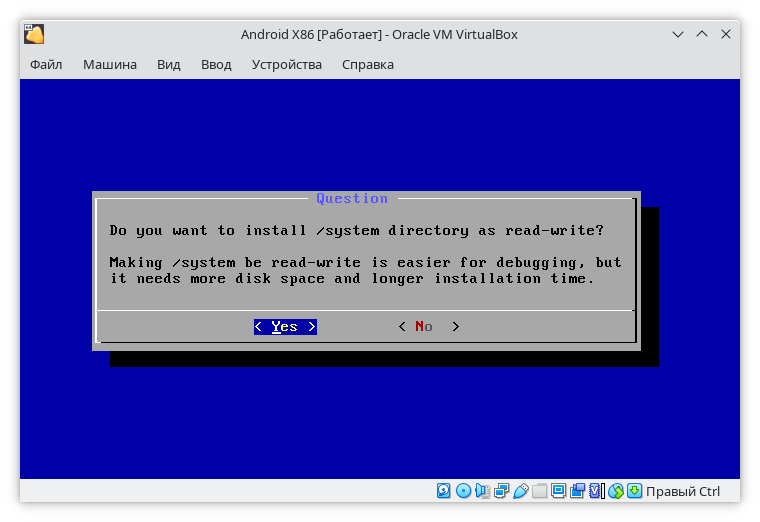

На вопрос о доступности папки /system для чтения и записи можно отвечать хоть как. Для задачи по анонимизации apk приложений это не имеет какого-то принципиального значения. Параноики, опасающиеся установки троянов в папку system, выбирают только чтение.

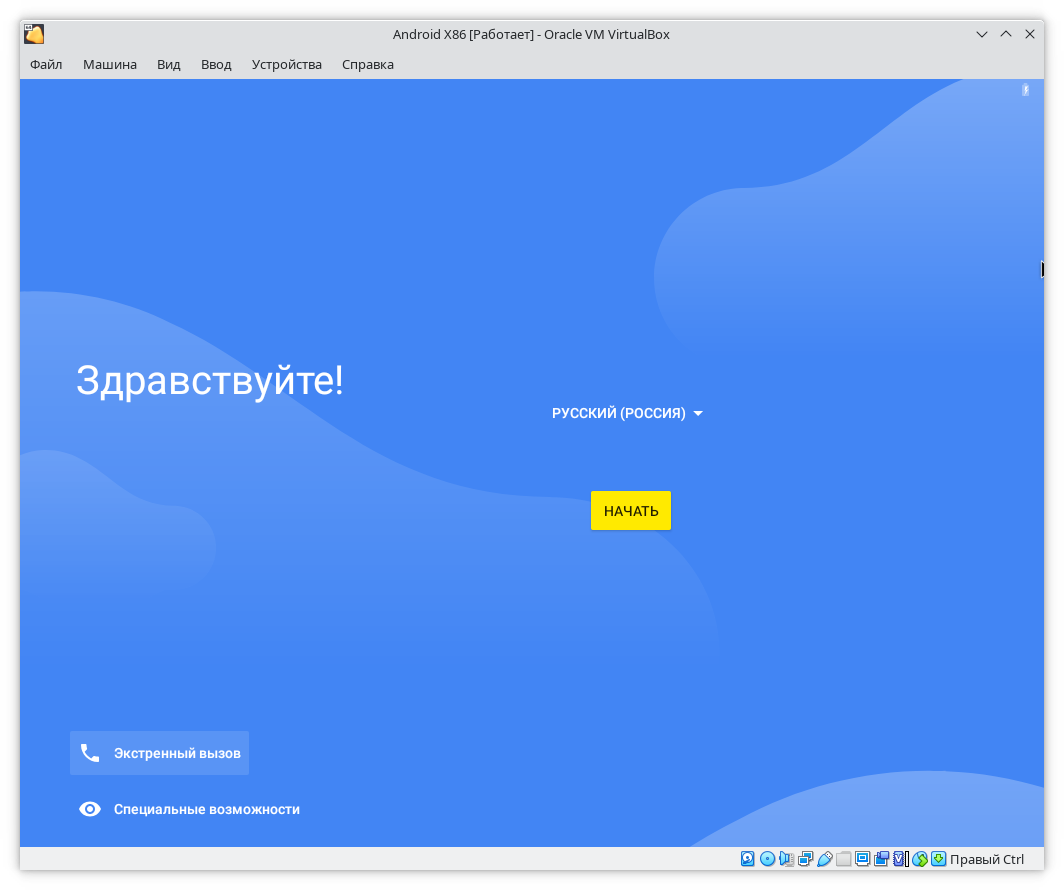

Андроид установлен и доступен для загрузки через grub.

Запускаем и нам загружается приветственный экран на английском языке, где его можно поменять на русский. Это простой и понятный графический мастер первоначальной настройки, такой же, какой установлен на новых телефонах с операционной системой Android 9.

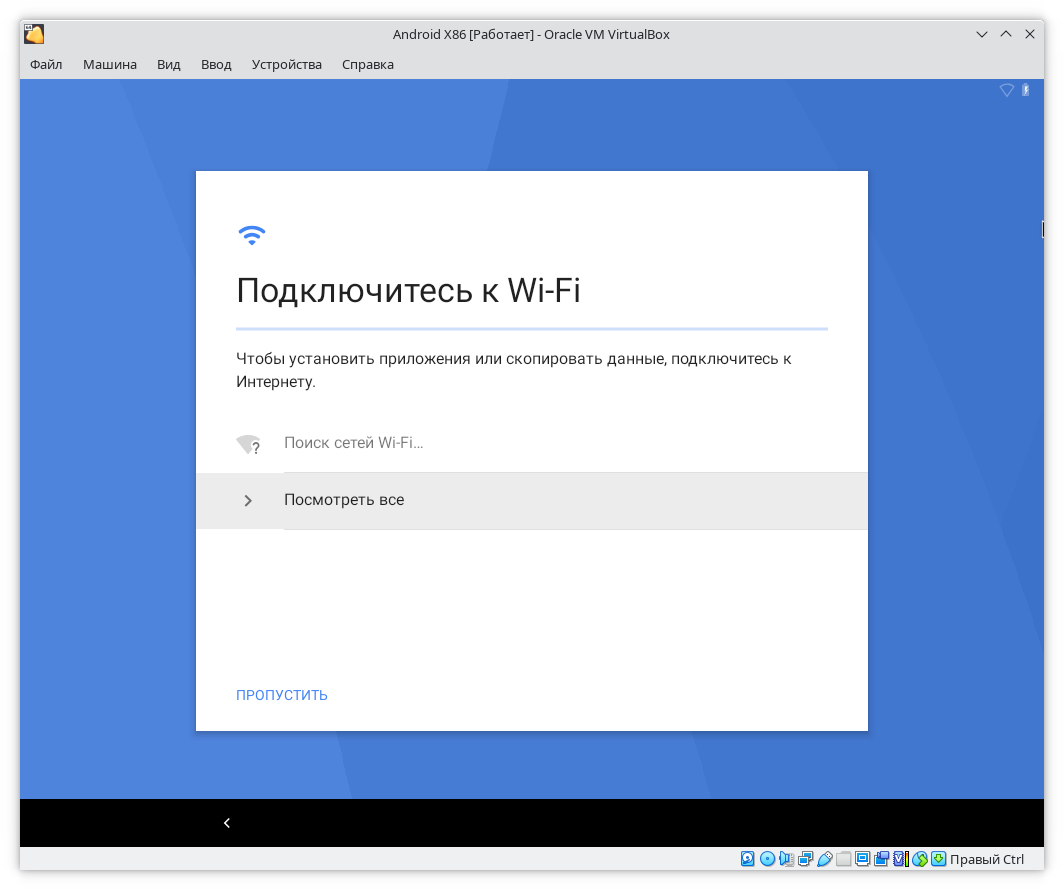

Начинаем настройку и нам сразу же предлагают подключиться к WiFI сети.

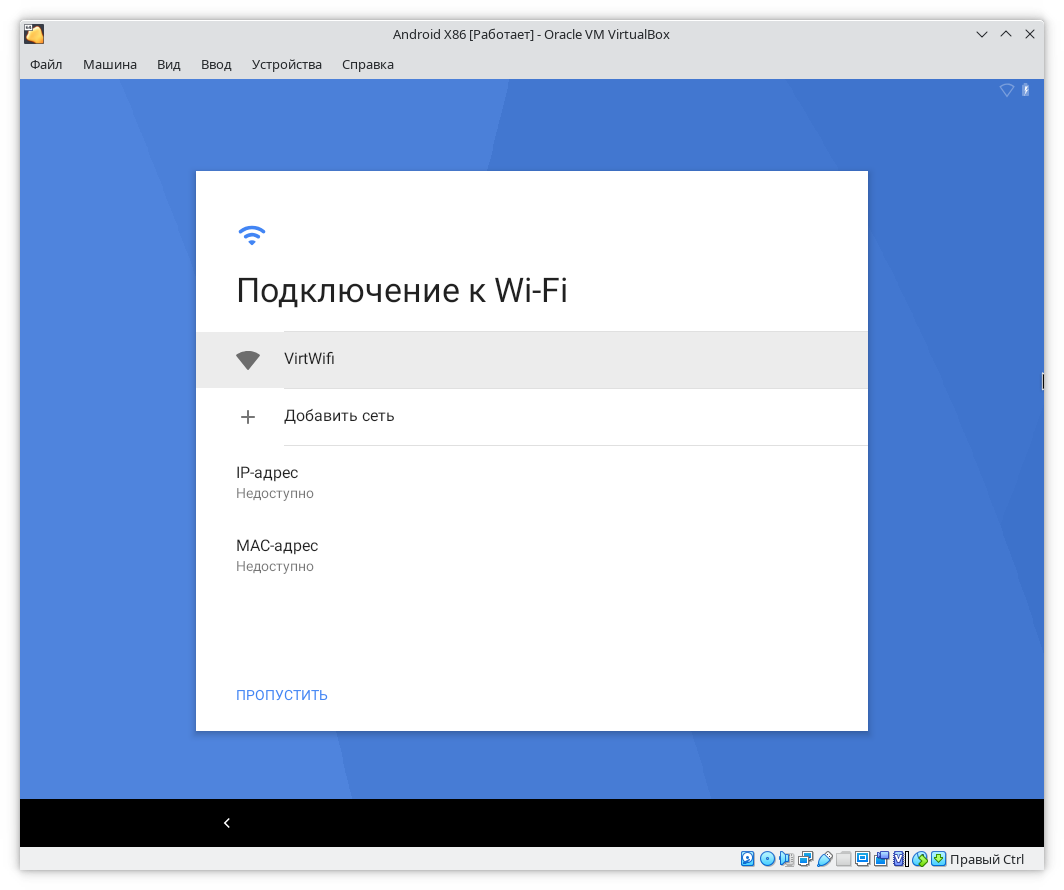

Смотрим все и видим одну сеть с названием VirtWifi. Это тот самый адаптер, который позволит нам подключиться к Whonix-Gateway. Но если выбрать эту сеть и попробовать подключиться к ней, то ничего не произойдет, подключение будет в бесконечном статусе "получение ip адреса". Что неудивительно, у Whonix-Gateway нет DHCP или radvd, а это значит, что настраивать ip адрес придется самому.

Загружаем Whonix-Workstation и смотрим файл /etc/network/interfaces.d/30_non-qubes-whonix

Видим, что Whonix-Workstation настроен на статический ip адрес 10.152.152.11, маску подсети 255.255.192.0 и шлюз 10.152.152.10. Настройки DNS сервера находятся в файле /etc/resolv.conf и это сервер 10.152.152.10. Эти настройки нужно будет самому прописать в конфигурации сети андроида. Только ip адрес копировать не стоит, так как с одинаковым ip одновременно whonix-workstation и андроид работать не смогут. Выбирайте ip адрес 10.152.152.12.

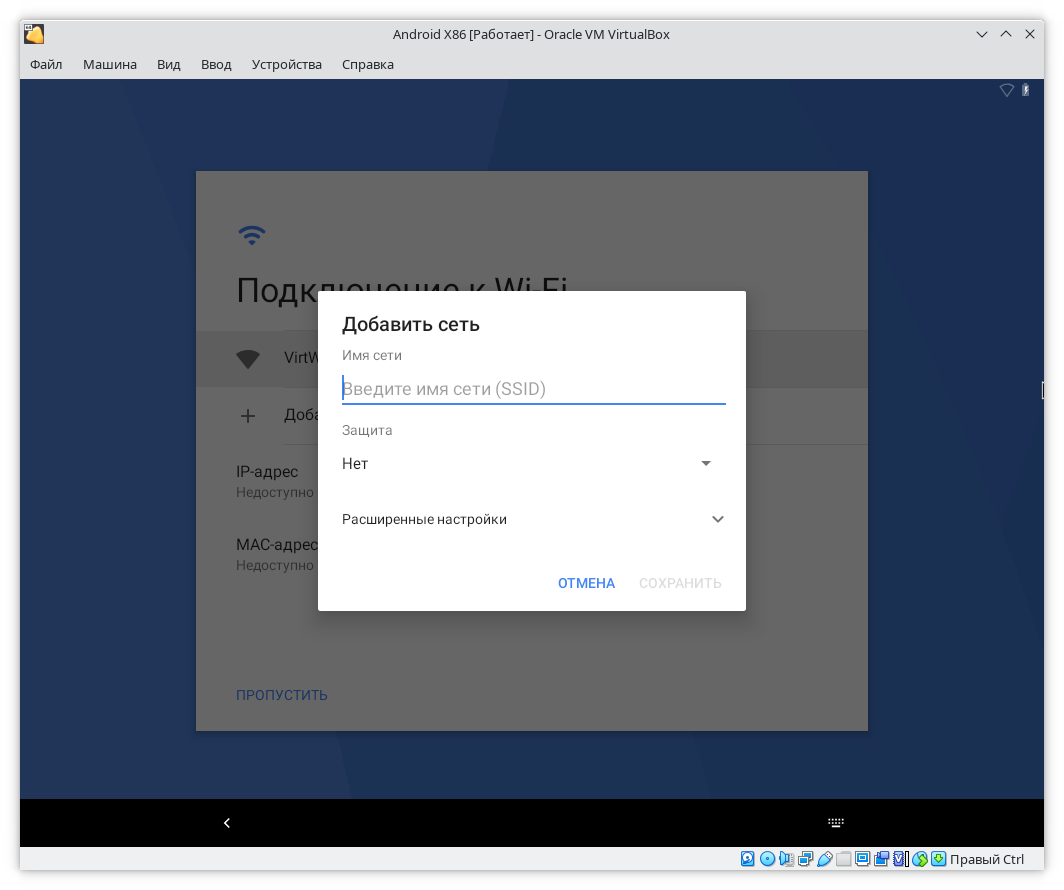

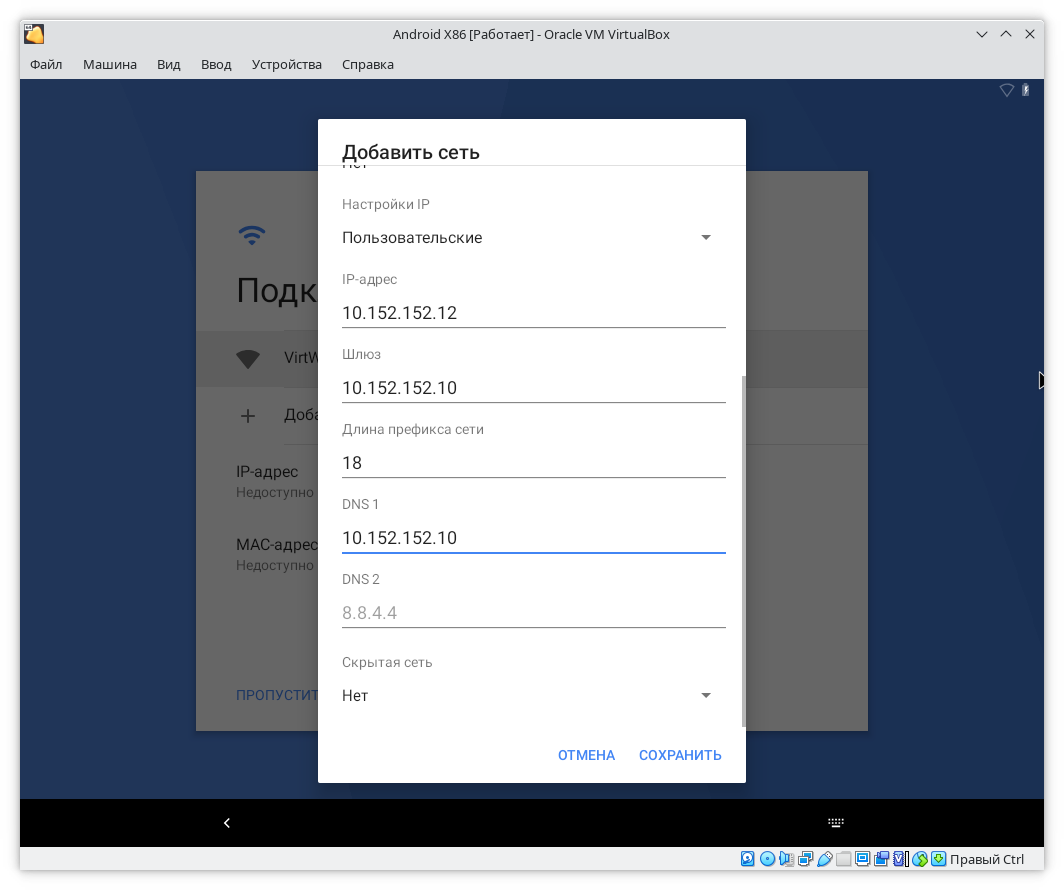

Добавляем сеть вручную нажав на строчку с плюсиком и вводим имя сети VirtWifi именно так, V и W заглавные.

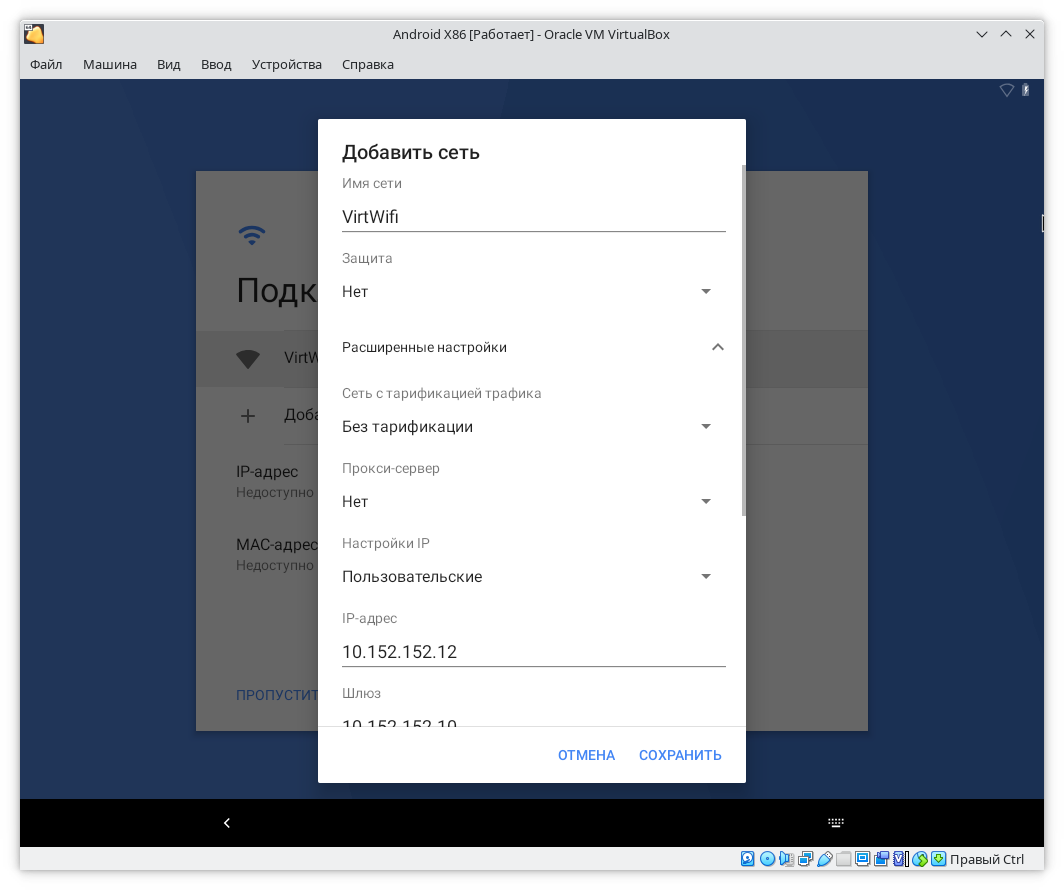

Раскрываем расширенные настройки, определяем сеть как без тарификации, прокси сервер не указываем, оставляем "нет".

Настройки IP выбираем пользовательские, ip адрес 10.152.152.12, шлюз 10.152.152.10. Видим поле "Длина префикса сети". В конфигурации whonix-gateway ничего такого нет, но есть маска подсети. По маске и определяем длину префикса, мы не будем тут расписывать подробно, как и что от чего зависит, а просто сверимся с таблицей, где по маске подсети легко определить нужную длину префикса.

В нашем случае маске 255.255.192.0 соответствует длина префикса 18, ее и записываем в конфигурацию андроида. DNS сервер записываем 10.152.152.10.

На виртуальной машине Whonix-Gateway тоже есть файл /etc/network/interfaces.d/30_non-qubes-whonix и там интерфейс eth1 (анонимизирущий интерфейс внутренней сети для виртуальных машин) и он настроен на ip адрес 10.152.152.10 и такую же маску 255.255.192.0. Это значит, что внутренняя сеть whonix расчитана на 16384 хостов, первый ip адрес 10.152.128.1, последний 10.152.191.254. Их много, можно выбирать любой из них, но удобнее будет использовать следующие за 10.152.152.11 ip адреса (whonix-gateway - 10.152.152.10, whonix-workstation - 10.152.152.11).

На виртуальной машине Whonix-Gateway тоже есть файл /etc/network/interfaces.d/30_non-qubes-whonix и там интерфейс eth1 (анонимизирущий интерфейс внутренней сети для виртуальных машин) и он настроен на ip адрес 10.152.152.10 и такую же маску 255.255.192.0. Это значит, что внутренняя сеть whonix расчитана на 16384 хостов, первый ip адрес 10.152.128.1, последний 10.152.191.254. Их много, можно выбирать любой из них, но удобнее будет использовать следующие за 10.152.152.11 ip адреса (whonix-gateway - 10.152.152.10, whonix-workstation - 10.152.152.11).

Сохраняем сеть и переходим к следующему шагу.

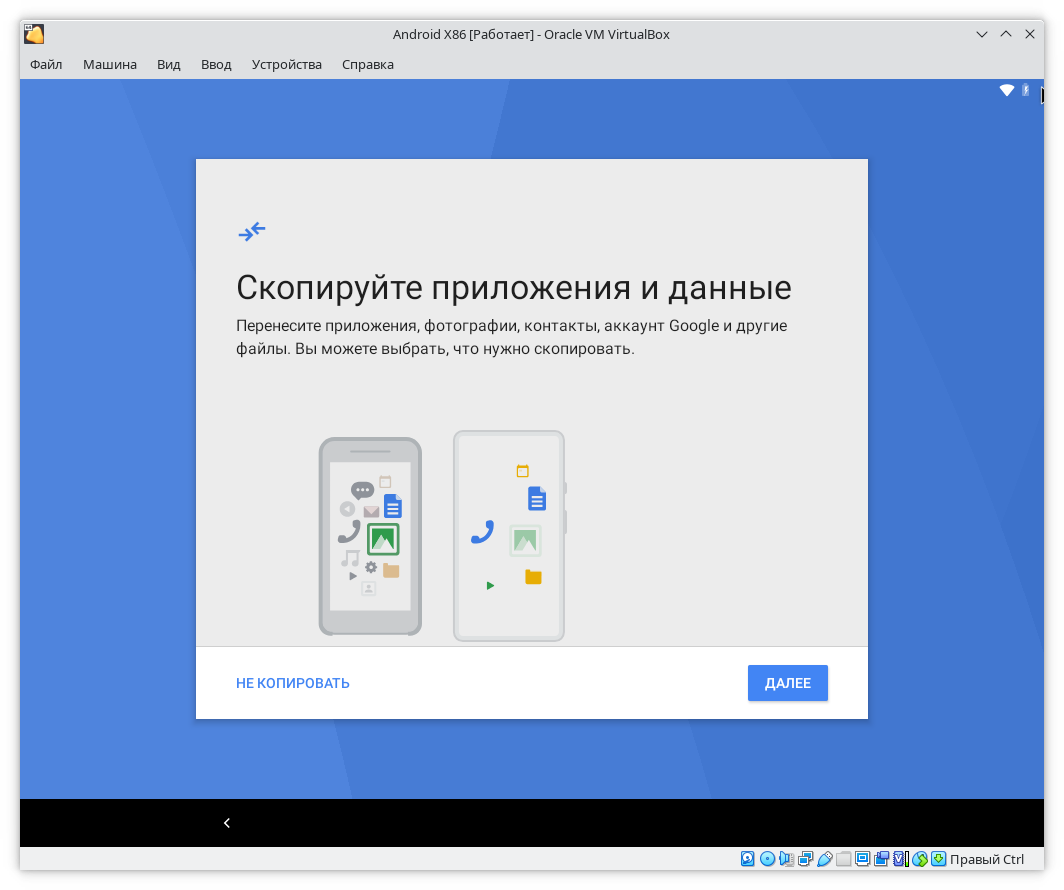

Приложения и данные не копируем.

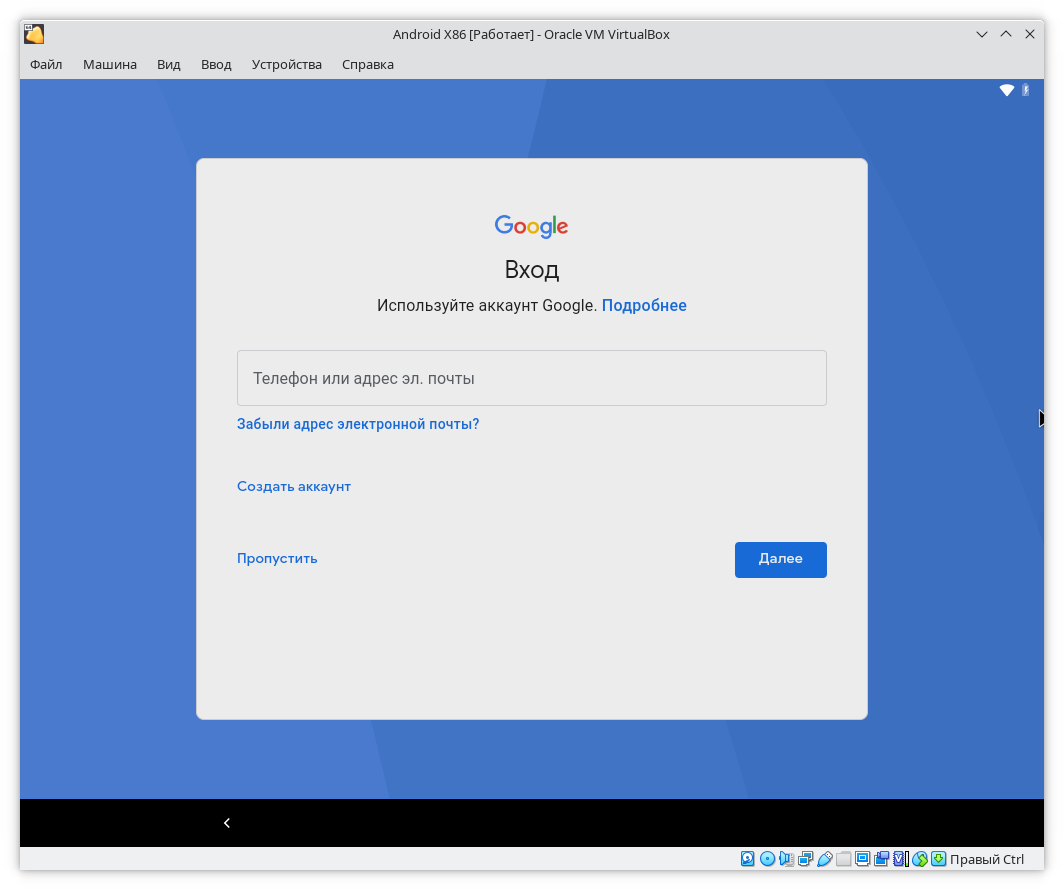

На следующем шаге можно создать аккаунт google или авторизоваться в уже существующем. Не рекомендуем тут входить в неанонимный аккаунт. А можно пропустить этот шаг.

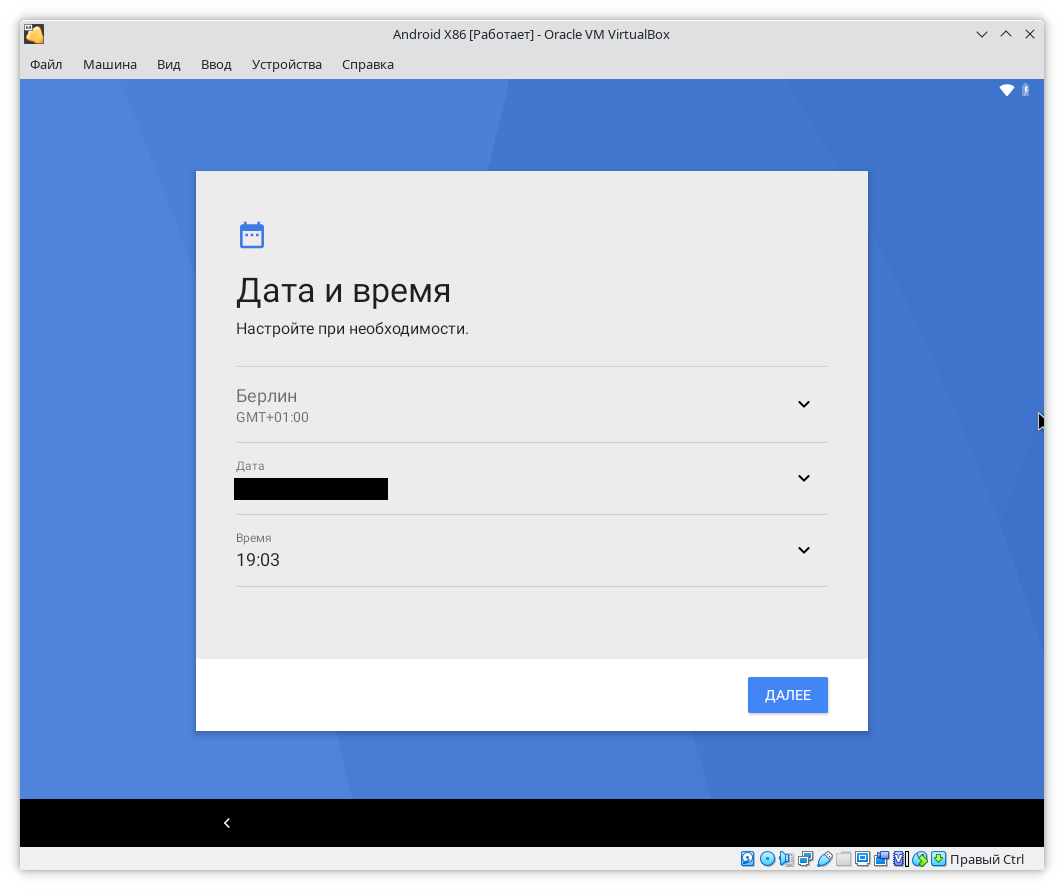

Настраиваем дату и время.

Отключаем шпионские сервисы гугла.

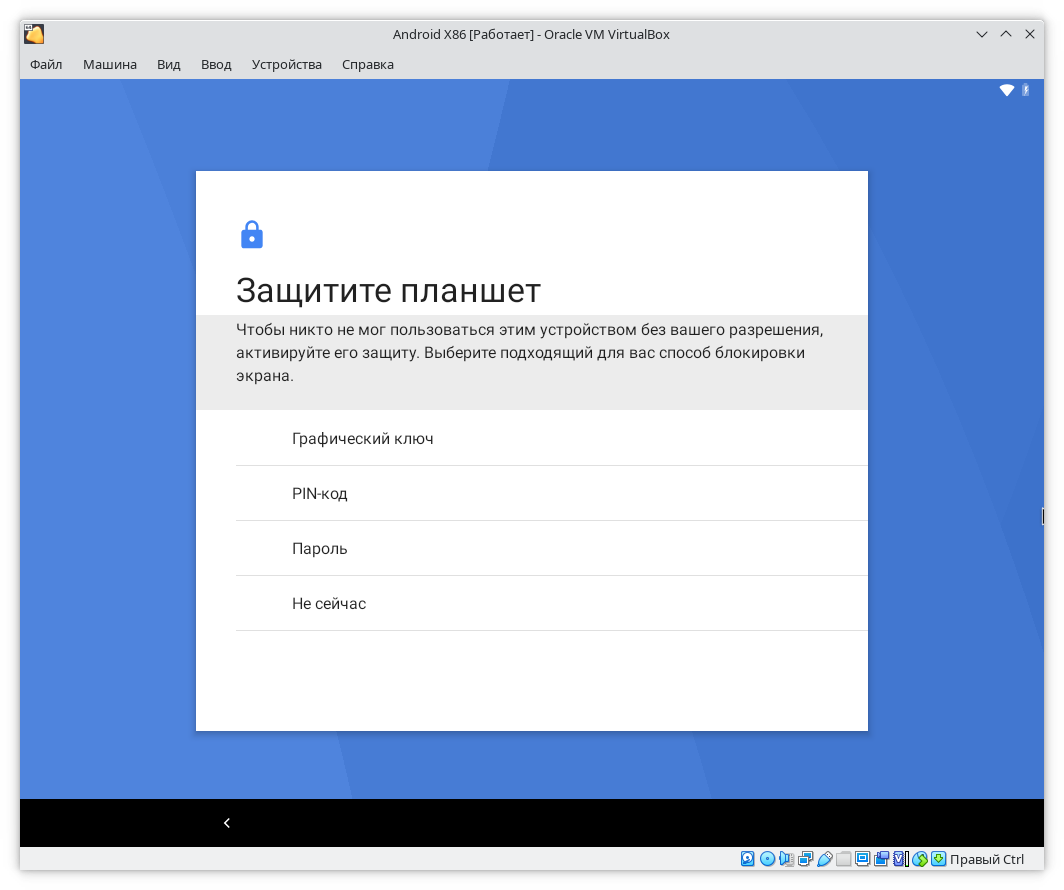

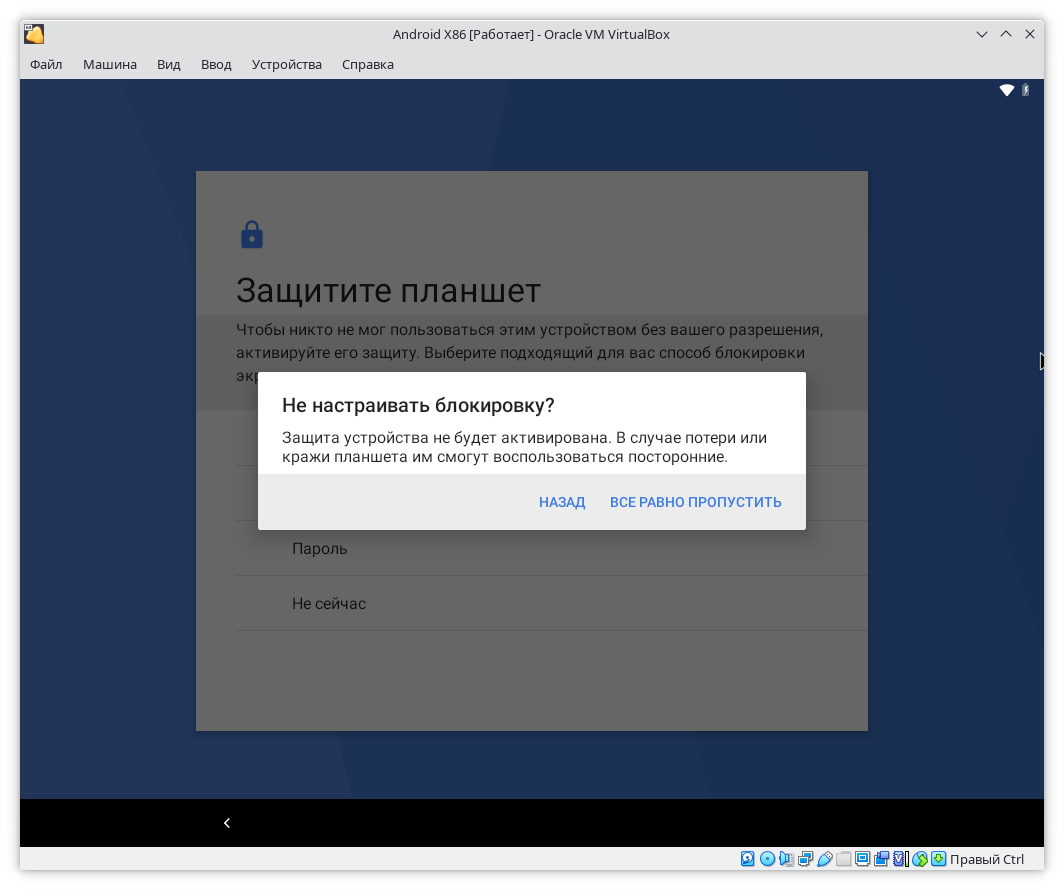

Блокировку экрана лучше не включать, ибо неудобно. Параноики включают.

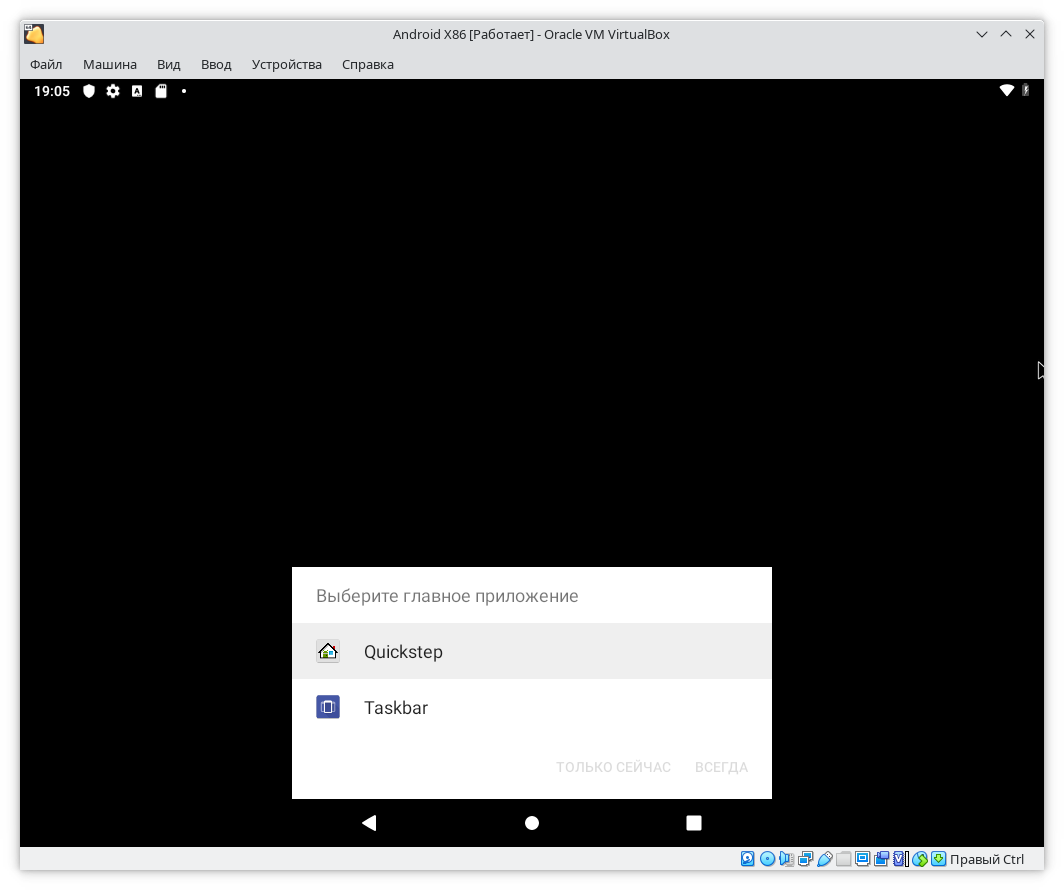

Лаунчер лучше выбрать Taskbar. Он более ориентирован на компьютеры и планшеты и чем-то похож на виндовое меню Пуск или панель KDE и вообще удобнее.

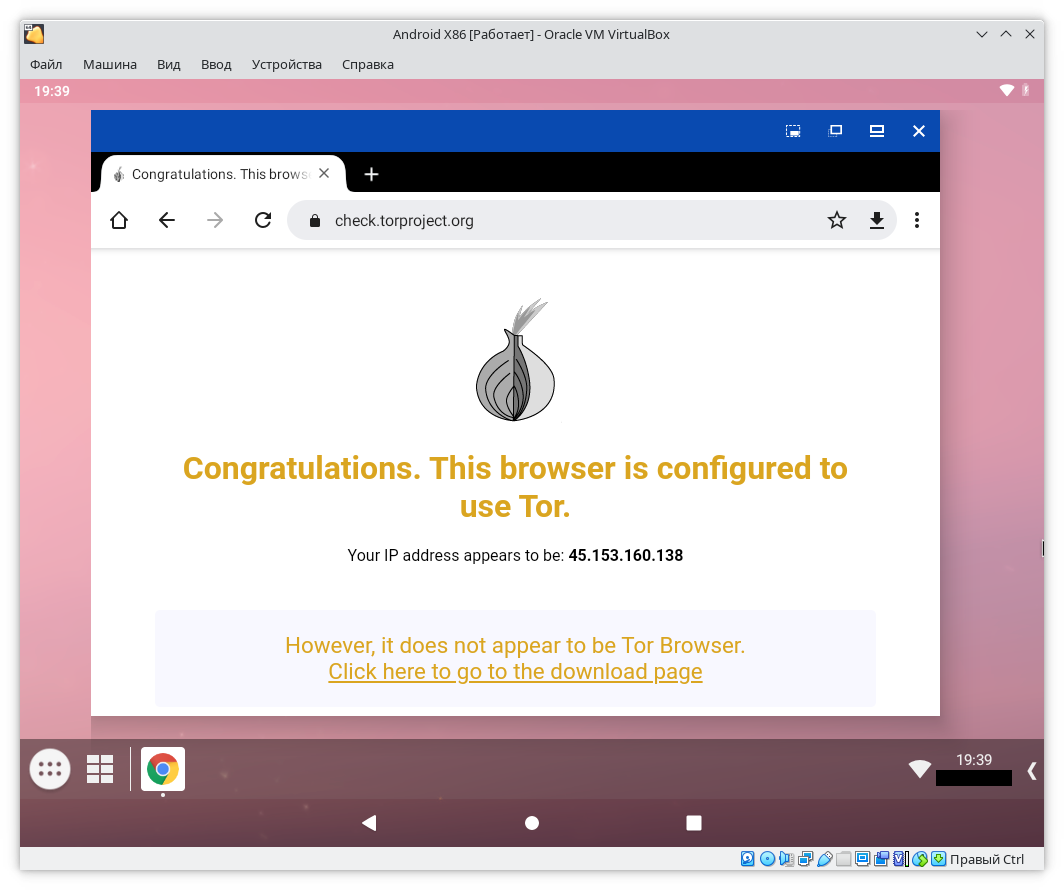

Вот и все. Наша виртуальная машина полностью готова, чтобы водить шершавым по губам всяким мусорам и фсбшникам.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

ВВЕДЕНИЕ

Поводом для написания данной статьи послужили многочисленные задержания политических активистов, оружейников, дилеров и прочих законопослушных и не очень деятелей. Все чаще становится известно об использовании переписок Telegram в качестве доказательной базы в уголовных делах. Увеличивается количество случаев деанонимизации казалось бы анонимных комментаторов, модераторов и создателей неугодных властям пабликов и чатов Telegram.

В данной статье будет рассмотрена (точнее, раскритикована) безопасность и защищенность системы Telegram, сотрудничество Петуха Дурова с ФСБ и меры защиты, необходимые для по-настоящему анонимного использования этого поделия.

Telegram вроде как имеет достаточно функций для обеспечения анонимности. Заявлено шифрование всех сетевых соединений, представлены секретные чаты с дополнительным шифрованием. Есть возможность скрыть номер телефона от всех, кроме собственного белого списка контактов. Также Петух Дуров неоднократно заявлял о несотрудничестве с российскими органами. В 2018 году был создан канал @transparency, в котором должны публиковаться статистические данные о поступивших запросах государственных структур. Но он по настоящее время девственно чист.

Сообщение обновлено:

ХАНААНСКИЙ БАЛЬЗАМ ИЛИ ТЕАТР БЕЗОПАСНОСТИ ИМ. ПЕТУХА ДУРОВА

"Являясь зрителем в хорошо срежиссированном спектакле, важно не стать, по желанию режисёра, его участником и главным героем"

(

"Основная неприятность, связанная с плохой системой защиты, в том, что она выглядит точно так же, как и хорошая система защиты. Невозможно обнаружить разницу по их внешнему виду. Обе системы дают одни и те же обещания по надежности защиты, обе имеют одинаковые функции. Обе даже могут использовать одинаковые алгоритмы: тройной DES, 1024-битный RSA и т.д. Обе могут использовать одинаковые протоколы, реализовывать одни и те же стандарты и быть поддержаны одними и теми же промышленными кругами. Тем не менее одна система защищает вашу информацию, а другая – нет"

Брюс Шнайер, Crypto-Gram, 1999

Перевод © Станислав Асанов

(

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

)"Основная неприятность, связанная с плохой системой защиты, в том, что она выглядит точно так же, как и хорошая система защиты. Невозможно обнаружить разницу по их внешнему виду. Обе системы дают одни и те же обещания по надежности защиты, обе имеют одинаковые функции. Обе даже могут использовать одинаковые алгоритмы: тройной DES, 1024-битный RSA и т.д. Обе могут использовать одинаковые протоколы, реализовывать одни и те же стандарты и быть поддержаны одними и теми же промышленными кругами. Тем не менее одна система защищает вашу информацию, а другая – нет"

Брюс Шнайер, Crypto-Gram, 1999

Перевод © Станислав Асанов

Telegram вышел в свет в 2013 году. Реклама сего чуда тогда (да и сейчас тоже) сопровождалась громкими заявлениями о безопасности переписки, о строгом соблюдении конфиденциальности данных, иностранной юрисдикции и передаче данных пользователей исключительно по решению суда.

Практически сразу же данный мессенджер стал популярным среди торговцев наркотиками, персональными данными и различных дельцов, оказывающих криминальные услуги. По популярности среди наркоторговцев телеграм практически сравнялся с такими ресурсами, как hydra, matanga, *******, ramp и другими. У большинства продавцов на форуме "Рутор" имеется аккаунт телеграм.

Кроме того, среди оппозиционно настроенных людей и различных политических диссидентов телеграм приобрел репутацию какого-то сверхнадежного мессенджера, защищенного от российских правоохранительных органов, созданного "жертвой режима и рейдерского захвата" либертарианцем Дуровым, которого власти вынудили покинуть страну. Естественно, что такая популярность телеграма среди подобных деятелей не могла не заинтересовать спецслужбы.

В 2017 году ФСБ потребовала у П(етуха). Дурова мастер-ключи для перехвата и расшифровки передаваемых сообщений. С этого момента начинается масштабный театрализованный спектакль, направленный на агрессивный пиар телеграма и укрепление его репутации как недоступного для спецслужб России. Дуров заявляет, что не будет сотрудничать с российскими правоохранительными органами.

С 2018 по 2021 год российские власти пытаются (или "пытаются"?) заблокировать дуровское поделие, но безуспешно. В это время Дуров громко кукарекает в сети, выставляя себя борцом за права человека и защитником приватности своих пользователей. За этот период телеграм обретает еще большую популярность, как среди простых обывателей, так и среди представителей не очень законопослушных деятелей, а также среди политических активистов. Общение и координация сторонников А.А. Навального (главного экстремиста и террориста России, личного врага В.В. Путина) почти полностью переходит в телеграм.

В 2019 году спецслужбы Гонконга спалились на вычислении пользователей телеграм через массовое сканирование телефонных номеров путем добавление их в список контактов, возможно использовался специально написанный клиент телеграм для этого. До этого случая в телеграме невозможно было полностью скрыть свой номер телефона. Например, если номер телефона Васи был записан в контактах у Пети, то Петя видел аккаунт телеграм Васи через свой клиент в любом случае. Под давлением общественности Петух Дуров добавил возможность полного сокрытия номера телефона, сделав его доступным только своим контактам из белого списка. То, что другие спецслужбы на таком не были пойманы за руку, это совсем не значит, что они этим не пользовались. Вполне возможно, что ФСБ была составлена полная база всех российских номеров, имеющих аккаунт телеграм, за период с 2013 по 2019 год. Да и не все скрыли свой номер после этого случая, так что такой способ пригоден для использования и сейчас.

Во время российских парламентских выборов 2021 года Петух Дуров соглашается на негласное сотрудничество с российскими властями и блокирует ботов Умного голосования. Ходят слухи, что российские госструктуры (РФПИ и лично С.Розенберг) вложили средства в телеграм.

Кроме этого, существуют слухи о специальном секретном API сервера телеграма для спецслужб, с помощью которого возможно получение любой информации о пользователях и содержимого переписки закрытых групп. Не зря исходный код сервера закрыт, значит есть что скрывать.

Казалось бы, все должны были понять, что Дуров продался и сотрудничает, но нет.

То, что телеграм не является безопасным, подтверждают и труды признанных специалистов в области криптографии. Предлагаем ознакомиться со статьей "Ханаанский бальзам" (англ. Snake Oil) Брюса Шнайера, американского криптографа

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

.Ханнанским бальзамом в российской академической среде в области криптографии принято называть плохие, слабые криптографические продукты, не предоставляющие надежной защиты, основанные на непроверенных методах или же не отвечающих принятым нормам в криптографической науке. По подобию шарлатанских зелий и препаратов, предлагаемых целителями и знахарями, обещающих исцеление практически от всех болезней, которые можно представить.

Симптом № 7: Безосновательные заявления

Телеграм заявляет о своем превосходстве как более защищенный, чем массовые мессенджеры, приводя сравнение с Whatsapp и Line

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. Исходный код этих программ никто не сравнивал и чем конкретно телеграм лучше конечно же не сообщается. То есть высосанное из пальца заявление для укрепления веры не сильно грамотного пользователя. Красивые слова о сверхнадежности MTProto и ничего более. Просто пустые слова.При том, что криптостойкость телеграма неоднократно критиковалась в различных авторитетных источниках, от публикаций на Хабрахабре до статей в научных журналах и магистерских диссертациях. Подробнее тут

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Симптом № 9: Приз за взлом

В 2013 году Дуров обещает 200 000 $ за взлом своего поделия

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. Сейчас сумма уже увеличена до 300 000 $

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

.То, что телеграм еще не был публично и полностью взломан, скорее следствие принципа неуловимого Джо, чем подтверждение реальной надежности мессенджера. Настоящие специалисты в области криптографии (тот же Шнайер или Циммерман) пользуются проверенными средствами обеспечения анонимности и шифрования и им просто нет смысла тратить свое время на попытки взлома достаточно сложной системы из-за сомнительных обещаний. Случаи отказа или максимального усложнения выплаты bug bounty со стороны Дурова, говорят, бывали. А уязвимости в отдельных компонентах телеграма обнаруживались достаточно часто.

Симптом № 3: Закрытая криптография

Так ведь на гитхабе исходный код есть! Много альтернативных клиентов! Тоже открытых! В том то и дело, что клиентов. Исходный код сервера закрыт и никогда не публиковался. Что там набыдлокодили "лучшие олимпиадники" одному Дурову известно. Даже в случае обнаружения закладки, позволяющей подсмотреть номер телефона определенного пользователя, вычислить администратора анонимного канала, прочитать чью-то переписку и т.п., это всегда можно списать на баг. Ну ошиблись, бывает. Даже в программах управления полетами ракет баги случались, чем мы хуже? Код-то закрыт и понять, специально ли был оставлен баг или же это чья-то ошибка, не представляется возможным.

Авторитарно-тоталитарная экосистема неофициальных клиентов

Для того, чтобы написанный неофициальный клиент смог работать в сети telegram, его автор должен зарегистрироваться на сайте Дурова и получить уникальные api_id и api_hash, которые будут использоваться в качестве некоего пропуска на сервер. Подробнее тут

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. То есть, фактически, для написания своего клиента автор должен получить разрешение у Дурова. Как-то не очень либертарно, не правда ли? Конечно же, эти id будут с легкостью заблокированы, если Дуров так пожелает, и такой неофициальный клиент перестает работать, полностью. Ну прямо в стиле Путина.**********************************************************

А теперь самое интересное. Об этом не написано в ни в каких статьях, об этом вам не расскажут криптоаналитики и прочие консультанты по безопасности. Мы раскроем один из настоящих методов вычисления и деанонимизации российских (а может и не только) пользователей телеграм! ФСБ сасай!

**********************************************************

Предположим, что всем известна аббревиатура СОРМ (Система Оперативно-Разыскных Мероприятий). Это такой комплекс аппаратных средств, который позволяет ФСБ в реальном времени осуществлять прослушку на любом канале связи, будь то телефонная связь или Интернет. Создана еще в 90-ых и постоянно развивается и модернизируется. Исходя из материалов статьи

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

можно оценить возможности ФСБ по прослушиванию трафика в Интернете. Что касается телефонных звонков и СМС сообщений, то ФСБ и раньше могла в реальном времени прослушивать разговоры, просматривать СМС сообщения, так как все эти данные маршрутизируются через оборудование СОРМ, которое установлено у каждого российского оператора связи, а в комнату с этим оборудованием запрещено входить даже сотрудникаи оператора (доступ только для сотрудников ФСБ). Сейчас же операторы еще и обязаны хранить записи всех звонков и СМС сообщений на протяжении 6 месяцев.Федеральный закон от 07.07.2003 № 126-ФЗ "О связи"

Статья 64. Обязанности операторов связи и ограничение прав пользователей услугами связи при проведении оперативно-разыскных мероприятий, мероприятий по обеспечению безопасности Российской Федерации, осуществлении следственных действий, содержании под стражей подозреваемых и обвиняемых в совершении преступлений и исполнении уголовных наказаний в виде лишения свободы

1. Операторы связи обязаны хранить на территории Российской Федерации:

1) информацию о фактах приема, передачи, доставки и (или) обработки голосовой информации, текстовых сообщений, изображений, звуков, видео- или иных сообщений пользователей услугами связи - в течение трех лет с момента окончания осуществления таких действий;

2) текстовые сообщения пользователей услугами связи, голосовую информацию, изображения, звуки, видео-, иные сообщения пользователей услугами связи - до шести месяцев с момента окончания их приема, передачи, доставки и (или) обработки. Порядок, сроки и объем хранения указанной в настоящем подпункте информации устанавливаются Правительством Российской Федерации.

1.1. Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, указанную информацию, информацию о пользователях услугами связи и об оказанных им услугах связи и иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.

2. Операторы связи обязаны обеспечивать реализацию установленных федеральным органом исполнительной власти в области связи по согласованию с уполномоченными государственными органами, осуществляющими оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, требований к сетям и средствам связи для проведения этими органами в случаях, установленных федеральными законами, мероприятий в целях реализации возложенных на них задач, а также принимать меры по недопущению раскрытия организационных и тактических приемов проведения указанных мероприятий.

Статья 64. Обязанности операторов связи и ограничение прав пользователей услугами связи при проведении оперативно-разыскных мероприятий, мероприятий по обеспечению безопасности Российской Федерации, осуществлении следственных действий, содержании под стражей подозреваемых и обвиняемых в совершении преступлений и исполнении уголовных наказаний в виде лишения свободы

1. Операторы связи обязаны хранить на территории Российской Федерации:

1) информацию о фактах приема, передачи, доставки и (или) обработки голосовой информации, текстовых сообщений, изображений, звуков, видео- или иных сообщений пользователей услугами связи - в течение трех лет с момента окончания осуществления таких действий;

2) текстовые сообщения пользователей услугами связи, голосовую информацию, изображения, звуки, видео-, иные сообщения пользователей услугами связи - до шести месяцев с момента окончания их приема, передачи, доставки и (или) обработки. Порядок, сроки и объем хранения указанной в настоящем подпункте информации устанавливаются Правительством Российской Федерации.

1.1. Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, указанную информацию, информацию о пользователях услугами связи и об оказанных им услугах связи и иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.

2. Операторы связи обязаны обеспечивать реализацию установленных федеральным органом исполнительной власти в области связи по согласованию с уполномоченными государственными органами, осуществляющими оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, требований к сетям и средствам связи для проведения этими органами в случаях, установленных федеральными законами, мероприятий в целях реализации возложенных на них задач, а также принимать меры по недопущению раскрытия организационных и тактических приемов проведения указанных мероприятий.

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Как же происходит регистрация в телеграм? Пользователь вводит свой номер телефона, после чего ему приходит СМС с кодом подтверждения, например "Telegram code 31337".

СОРМ это фиксирует, срабатывает определенный триггер и запускается процесс установления и деанонимизации. Несмотря на то, что на фоне протестов в Гонконге в 2019 году Дуров добавил возможность скрыть свой номер телефона от всех, но вот новые аккаунты регистрируются со "стандартными" настройками приватности и пользователя возможно деанонимизировать путем внесения его номера в контакт-лист и синхронизации с телеграмом.

Настройки приватности свежесозданного аккаунта выглядят вот так. Телефон скрыт не от всех.

То есть, СОРМ видит, что определенный абонент регистрируется в телеграме, вносит его телефон в список контактов и через несколько секунд устанавливает аккаунт телеграм, имя и фамилию (если были указаны), username (если пользователь его указал, это что-то вроде ника, например, @Example), и самое главное – id. Id – это такой уникальный цифровой код, который имеют любой пользователь, группа или канал. Он всегда публичный, он всегда постоянный и неизменный и его невозможно скрыть. Можно менять имена, скрывать и менять номера телефонов, аватарки, но id останется тем же.

Пока свежезарегистрированный пользователь будет открывать окна настроек и добираться до опций конфиденциальности номера телефона, СОРМ его сдеанонит с потрохами и занесет его id в свою базу. Исходный код клиента открыт, а значит ФСБ может написать свой деанонящий клиент и интегрировать его в СОРМ. Что и было сделано.

А все заявления о безопасности и анонимности телеграма – всего лишь жалкий вскукарек.

Как страшно жить! Большой брат следит за нами? Ну да. А может все-таки возможно использовать телеграм анонимно? Конечно же возможно. В последнее время Дуров все больше показывает свое петушиное нутро и красноперую задницу. Не так давно этот пернатый гей отключил возможность создания новых аккаунтов с компьютерных клиентов. Официальный клиент с сайта

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

прямо говорит, что регистрация с ПК-версии невозможна "попробуйте зарегистрироваться с телефона или планшета". Неофициальные клиенты показывают ошибку Internal server error, а то и просто не приходит СМС на телефон. Сделано это конечно же для упрощения деанонимизации пользователей. Мобильный клиент имеет возможность передать на сервер кучу идентифицирующей информации, такую как imei, imsi, mac-адреса wifi и bluetooth интерфейсов, модель телефона и много чего еще. Также на операционных системах Android и iOS сильно затруднена анонимизация приложений. Вроде есть ORBOT в режиме VPN, но он в любой момент может упасть, крашнуться, сегфолтнуться, а то и планировщик решит его закрыть, как излишне потребляющего оперативную память. Андроид он такой. На iOS все еще хуже. Также не забываем об вышеупомянутой идентифицирующей информации с телефона. Tor роутер – это хорошо, но опять же – идентифицирующая информация с телефона.С компьютера зарегистрироваться невозможно, с телефона небезопасно.

Но мы же анонимусы! Неужели мы не сможем победить это чудо в перьях? Конечно же сможем! С помощью Android X86

Сообщение обновлено:

ПРАКТИЧЕСКАЯ РЕАЛИЗАЦИЯ

Полагается, что всем более-менее опытным анонимусам известен дистрибутив и основные принципы Whonix

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

. Это две соединенные одной локальной сетью виртуальные машины - Whonix Workstation и Whonix Gateway, весь трафик из первой через виртуальную локальную сеть поступает во вторую (из whonix-workstation в whonix-gateway) и уже на ней анонимизируется в tor. Whonix Workstation (как и Gateway) - это дистрибутив Debian x86_64 и на нем работают любые линуксовые программы, ну может быть с OpenGL могут быть проблемы, а так работает всё. Мы же вместо Whonix Workstation будем использовать дистрибутив Android и настроим его на работу в виртуальной локальной сети whonix для анонимизации всего трафика через сеть tor на Whonix-gateway. Это позволит нам полностью анонимизировать мобильный telegram клиент и показать средний палец спецслужбам.Этот же метод позволит анонимизировать не только телеграм, но и вообще любое приложение android.

В качестве операционной системы для запуска apk приложений будем использовать дистрибутив Android x86 или Bliss. Android x86 (

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

) – это собранный энтузиастами дистрибутив операционной системы Android для x86 и x86-64 архитектур. Для компьютеров, то есть. Bliss (

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

) – это небольшая модификация Android x86 со своим графическим интерфейсом. Установка Bliss ничем не отличается от установки Android x86, но есть различия в графическом интерфейсе. Поэтому сначала опишем установку Android x86.В качестве виртуальной машины будем использовать VirtualBox (

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

) как наиболее универсальное и кроссплатформенное open-source средство виртуализации.Почему-бы не использовать эмулятор Android, вроде Bluestacks, подумают многие? Потому что ни один эмулятор не имеет возможностей перенаправить весь трафик в tor, в настройках эмуляторов нельзя даже установить прокси-сервер. Да и эти эмуляторы – это просто переделанный Virtualbox, который запускает только встроенный android. Все они closed-source и китайские, что для анонимуса, а тем более для киберпреступника – лютый зашквар. К тому же, только для Windows.

Будем исходить из того, что Whonix у нас уже установлен.

Скачиваем дистрибутив Android x86 в формате ISO отсюда

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

или отсюда

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

, лабораторная работа проводилась на версии Android 9 x86-64 (64-разрядная).Создаем в менеджере VirtualBox новую виртуальную машину, тип - linux, версия - other linux 64 bit. Объем памяти выбираем исходя из возможностей ваших компьютеров. Виртуальный жесткий диск создаем новый, тип и формат любой, размер выбираем исходя из доступного объема на своем компьютере. Предлагаемых 8 гигабайт достаточно для установки операционной системы и необходимых приложений.

Конфигурация виртуальной машины следующая:

Система – материнская плата

Порядок загрузки: сначала жетский диск, после него оптический диск, остальные отключить из-за ненадобности.

Дисплей – экран

Графический режим работает только с видеокартами VBoxVGA и VBoxSVGA. Графический контроллер лучше выбрать VBoxSVGA, по описанию в интернете он немного производительнее. Видеопамять - чем больше, тем лучше, выбираем исходя из характеристик своего компьютера.

Носители

В списке имеется Контроллер IDE, только что созданный пустой виртуальный жесткий диск, а вот в оптических дисках пусто. Поэтому выбираем этот пустой оптический диск, в правой колонке атрибутов нажимаем на голубой значок диска и выбираем файл диска - скачанный ISO дистрибутива Android x86.

Сеть – Адаптер 1

Самое важное: выбираем внутреннюю сеть whonix, остальные адаптеры 2, 3, 4 выключаем.

На этом всё, теперь виртуальная машина полностью готова к установке Андроида.

Запускаем виртуальную машину и видим загрузочное меню.

Выбираем Installation – Install Android-x86 to harddisk

Выбор пунктов тут осуществляется клавишами-стрелками, а нажатие на соответствующий пункт – клавишей Enter.

Нажимаем на клавиатуре букву D, потом Enter. Установщик должен обнаружить все доступные жесткие диски и другие устройства.

Затем нажимаем C – это выберет пункт Create/Modify partitions, далее Enter.

На вопрос Do you want to use GPT? отвечаем No, можно также выбрать Yes, но для этого нужно настроить виртуальную машину на использование EFI, а по умолчанию они конфигурируются на тип загрузки MBR. В нашем случае EFI и GPT никаких преимуществ не даст, поэтому смысла настраивать EFI нет.

Далее открывается текстово-"графическая" программа разметки диска cfdisk. Создаем раздел New – Primary, размер выбираем весь доступный. Смысла раскидывать каталоги system, var, home и т.п. на отдельные партиции в нашем случае нет никакого, поэтому не заморачиваемся с этим.

После чего ставим ему флаг boot кнопкой Bootable. Теперь осталось записать конфигурацию раздела, делаем это кнопкой Write. Для подтверждения нужно написать по английски yes и нажать Enter.

Теперь раздел присутствует в списке доступных для установки, выбираем его и нажимаем ОК. Далее нужно выбрать файловую систему для раздела. Можно выбирать любую, но если планируете использовать файлы больше 4 гигабайт, то выбираем ext4 или ntfs.

Подтверждаем форматирование.

Соглашаемся на установку загрузчика GRUB.

На вопрос о доступности папки /system для чтения и записи можно отвечать хоть как. Для задачи по анонимизации apk приложений это не имеет какого-то принципиального значения. Параноики, опасающиеся установки троянов в папку system, выбирают только чтение.

Андроид установлен и доступен для загрузки через grub.

Запускаем и нам загружается приветственный экран на английском языке, где его можно поменять на русский. Это простой и понятный графический мастер первоначальной настройки, такой же, какой установлен на новых телефонах с операционной системой Android 9.

Начинаем настройку и нам сразу же предлагают подключиться к WiFI сети.

Смотрим все и видим одну сеть с названием VirtWifi. Это тот самый адаптер, который позволит нам подключиться к Whonix-Gateway. Но если выбрать эту сеть и попробовать подключиться к ней, то ничего не произойдет, подключение будет в бесконечном статусе "получение ip адреса". Что неудивительно, у Whonix-Gateway нет DHCP или radvd, а это значит, что настраивать ip адрес придется самому.

Загружаем Whonix-Workstation и смотрим файл /etc/network/interfaces.d/30_non-qubes-whonix

Видим, что Whonix-Workstation настроен на статический ip адрес 10.152.152.11, маску подсети 255.255.192.0 и шлюз 10.152.152.10. Настройки DNS сервера находятся в файле /etc/resolv.conf и это сервер 10.152.152.10. Эти настройки нужно будет самому прописать в конфигурации сети андроида. Только ip адрес копировать не стоит, так как с одинаковым ip одновременно whonix-workstation и андроид работать не смогут. Выбирайте ip адрес 10.152.152.12.

Добавляем сеть вручную нажав на строчку с плюсиком и вводим имя сети VirtWifi именно так, V и W заглавные.

Раскрываем расширенные настройки, определяем сеть как без тарификации, прокси сервер не указываем, оставляем "нет".

Настройки IP выбираем пользовательские, ip адрес 10.152.152.12, шлюз 10.152.152.10. Видим поле "Длина префикса сети". В конфигурации whonix-gateway ничего такого нет, но есть маска подсети. По маске и определяем длину префикса, мы не будем тут расписывать подробно, как и что от чего зависит, а просто сверимся с таблицей, где по маске подсети легко определить нужную длину префикса.

В нашем случае маске 255.255.192.0 соответствует длина префикса 18, ее и записываем в конфигурацию андроида. DNS сервер записываем 10.152.152.10.

Сохраняем сеть и переходим к следующему шагу.

Приложения и данные не копируем.

На следующем шаге можно создать аккаунт google или авторизоваться в уже существующем. Не рекомендуем тут входить в неанонимный аккаунт. А можно пропустить этот шаг.

Настраиваем дату и время.

Отключаем шпионские сервисы гугла.

Блокировку экрана лучше не включать, ибо неудобно. Параноики включают.

Лаунчер лучше выбрать Taskbar. Он более ориентирован на компьютеры и планшеты и чем-то похож на виндовое меню Пуск или панель KDE и вообще удобнее.

Вот и все. Наша виртуальная машина полностью готова, чтобы водить шершавым по губам всяким мусорам и фсбшникам.

Последнее редактирование: